Anthropic Mythos и AI-кибероружие: dual-use ведёт к trusted access

Разбираем, как dual-use логика вокруг Anthropic Mythos превращает trusted access в отдельный слой безопасности, а не просто в закрытый ранний доступ.

Anthropic Mythos и AI-кибероружие обсуждают не только из-за закрытого доступа или громких бенчмарков. Главный вопрос здесь уже другой: что происходит, когда модель умеет не просто читать код, а автономно искать баги, проверять гипотезы и собирать цепочку действий, которая в руках защитника помогает закрывать уязвимости, а в руках атакующего становится инструментом двойного назначения.

У Toolarium уже есть два соседних материала: про реальный риск Mythos для кибербезопасности и про Project Glasswing как программу доступа. Здесь фокус уже не на Glasswing как отдельной инициативе, а на самой dual-use логике: почему для сильной кибермодели режим trusted access становится частью продукта, кому такой контур выгоден и где проходит граница между защитным инструментом и атакующей возможностью.

По состоянию на 20 апреля 2026 года Claude Mythos Preview остаётся в ограниченном доступе для партнёров и организаций, которые работают с защитой критичного ПО. Важно не только это. Важнее, что рынок начинает считать нормой: передовую кибермодель нельзя обсуждать отдельно от допуска, журналирования и правил использования.

Что произошло

7 апреля 2026 года Anthropic объявила Project Glasswing и описала Claude Mythos Preview как передовую модель, которую пока не выпускают публично. В официальном тексте компания пишет, что Mythos нашёл тысячи серьёзных уязвимостей, включая уязвимости в крупных операционных системах и браузерах. Там же Anthropic заявила, что не планирует общий релиз этой версии модели.

Обычным релизом новой Claude это назвать сложно. Anthropic говорит о контролируемом доступе: партнёры Glasswing используют Mythos в защитных задачах кибербезопасности, а более 40 дополнительных организаций получают доступ для проверки собственных и open-source систем. Компания обещает до $100 млн кредитов на использование для этих работ и $4 млн прямых пожертвований организациям, которые занимаются безопасностью open-source. После периода preview для участников указана цена $25 за миллион входных токенов и $125 за миллион выходных токенов.

Отдельно сработал политический фон. Associated Press сообщила, что руководитель аппарата Белого дома Сьюзи Уайлс обсуждала Mythos с CEO Anthropic Дарио Амодеи. В материале AP есть важная деталь: даже критики Anthropic признают, что прогресс модели в киберзадачах нужно воспринимать серьёзно, но оценка государственных систем потребует отдельной технической проверки.

| Факт | Что известно на 20 апреля 2026 года | Источник |

|---|---|---|

| Статус модели | Claude Mythos Preview не выпускают в общий доступ; доступ ограничен участниками Project Glasswing и дополнительными организациями. | Anthropic |

| Масштаб находок | Anthropic заявляет о тысячах серьёзных уязвимостей и примерах в OpenBSD, FFmpeg, Linux kernel, операционных системах и браузерах. | Anthropic Red Team |

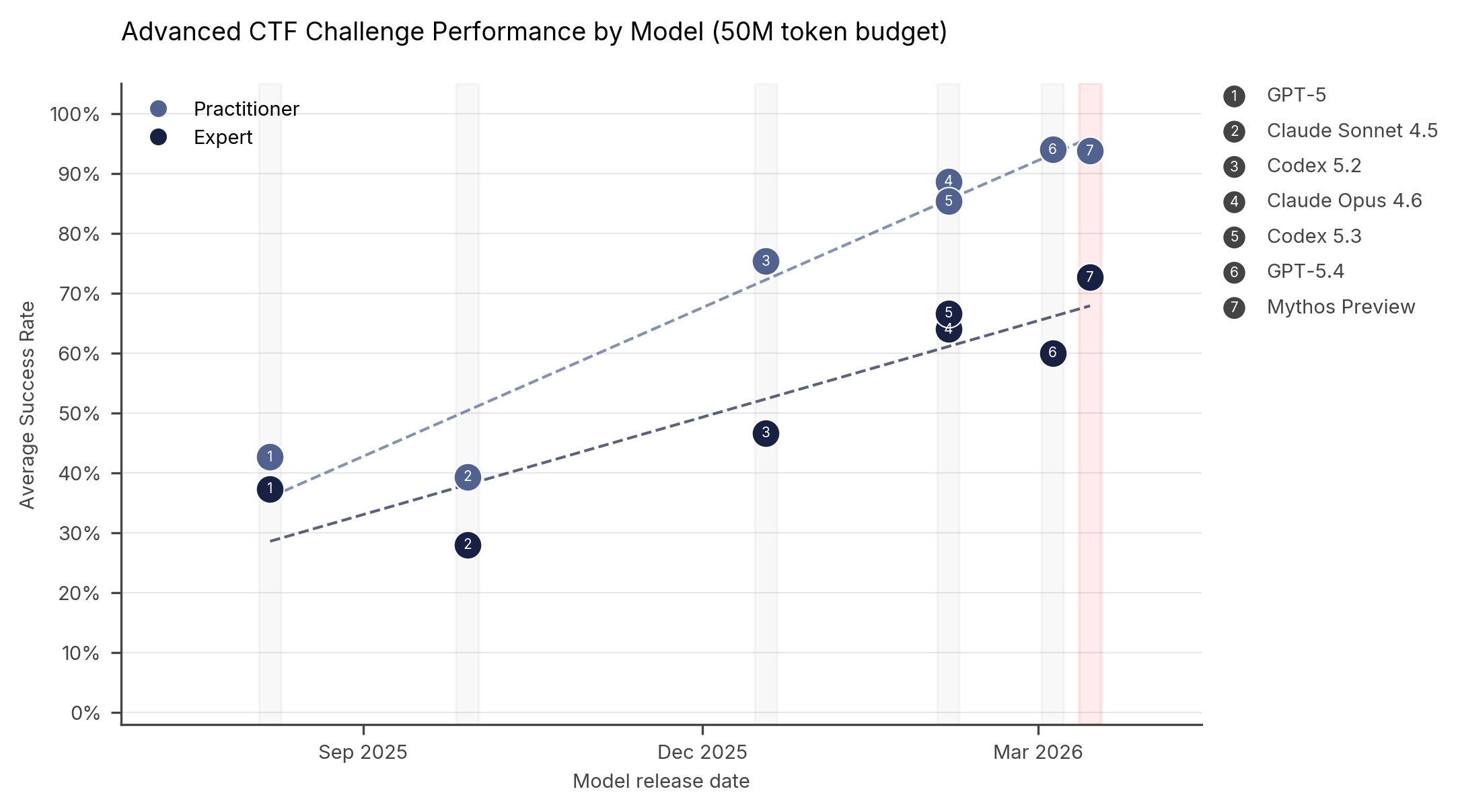

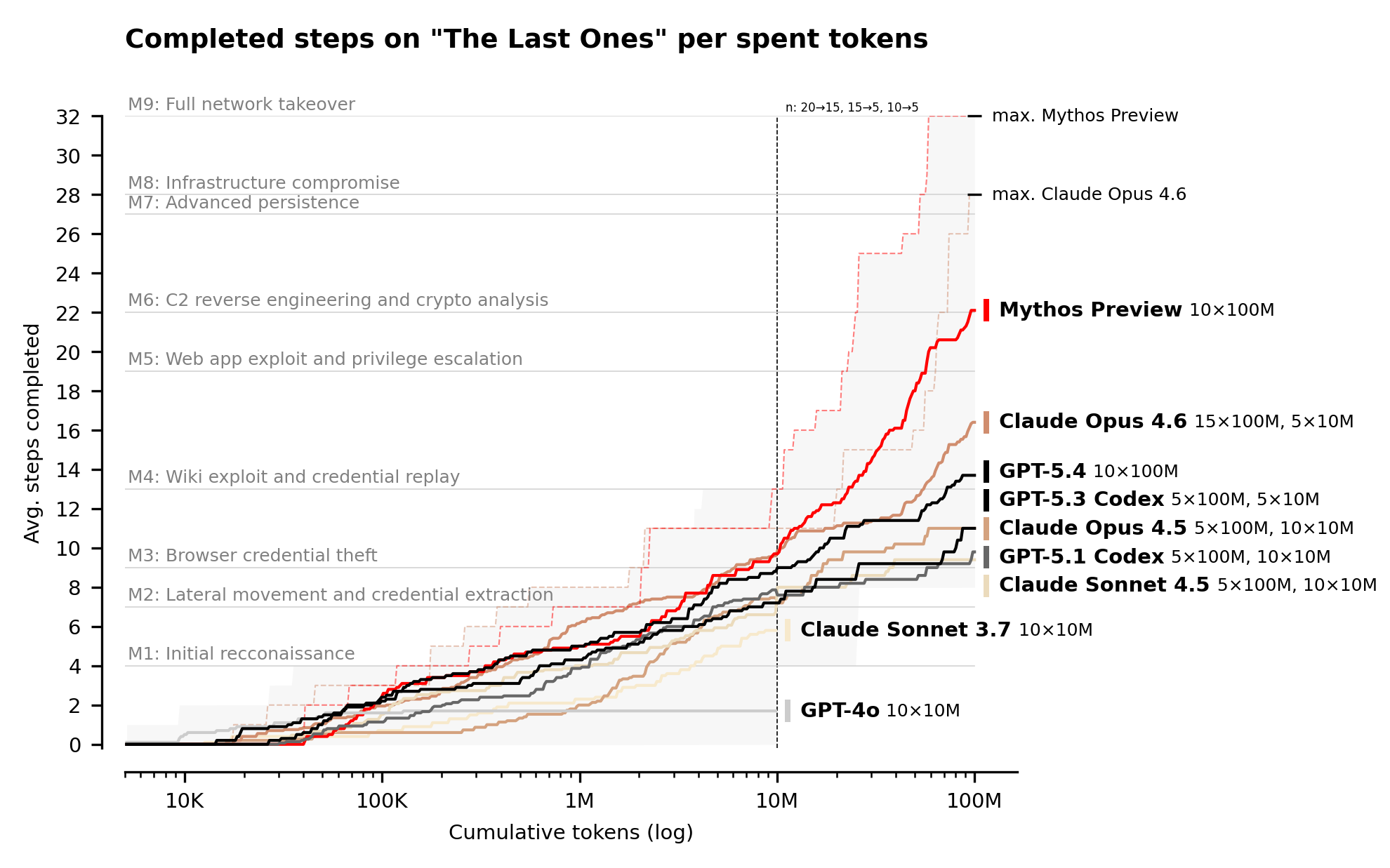

| Независимая оценка | UK AISI получила 73% успеха Mythos на expert-level CTF и 3 успешных прохождения из 10 на 32-шаговой симуляции The Last Ones. | AI Security Institute |

| Контекст угроз | CrowdStrike зафиксировал рост операций противников, использующих ИИ, на 89% год к году; среднее время от первичного доступа до движения по сети в 2025 году упало до 29 минут. | CrowdStrike 2026 Global Threat Report |

Почему это похоже на гонку AI-кибероружия

Старый цикл защиты держался на человеческой нехватке времени. Найти сложную уязвимость, доказать её, связать с другими багами и довести до исправления могли только сильные команды. Mythos меняет экономику именно этой работы: модель не просто читает код, а, по отчётам Anthropic и AISI, умеет автономно искать слабые места и связывать несколько шагов в одну цепочку.

В официальном Red Team-блоге Anthropic описывает примеры без публикации деталей по непочиненным уязвимостям: старые ошибки в системном коде, локальное повышение привилегий в Linux kernel, браузерные сценарии, где модель строила длинные цепочки. Для публичной статьи важна не механика атаки, а общий вывод: если поиск и проверка уязвимостей автоматизируются, то защита должна ускориться настолько же.

AISI добавляет к заявлениям Anthropic полезную трезвость. Институт пишет, что Mythos Preview стал шагом вперёд по сравнению с предыдущими передовыми моделями: на expert-level CTF, которые до апреля 2025 года не решала ни одна модель, Mythos показывает 73% успеха. Но это всё ещё контролируемый тест, а не доказательство способности взламывать хорошо защищённые реальные сети.

Где проходит граница между защитой и атакой

Кибербезопасность всегда была dual-use областью. Инструмент, который помогает защитнику воспроизвести баг, может помочь атакующему понять, где ударить. Разница обычно в доступе, целях, юридических рамках и процессах раскрытия уязвимостей.

С Mythos эта граница стала заметнее, потому что модель работает как агент: она может исследовать код, проверять гипотезы, возвращаться к неудачным попыткам и тратить много вычислительного бюджета на одну задачу. AISI отдельно подчёркивает, что в их симуляции The Last Ones модель впервые прошла весь 32-шаговый сценарий с начала до конца в 3 попытках из 10, а в среднем закрыла 22 из 32 шагов. При этом среда была слабее реальной корпоративной среды: без активных защитников, без полноценных средств обнаружения и без цены за шумные действия.

Поэтому корректная формулировка звучит так: Mythos показывает, что автономные модели уже способны давить на слабые и плохо обслуживаемые системы. Из этого не следует, что любая корпоративная сеть завтра будет взломана одним запросом. Следует другое: организации с долгими циклами патчей и слабым журналированием получают меньше права на ошибку.

Что Anthropic делает вместо публичного релиза

Project Glasswing выглядит как попытка Anthropic оставить преимущество у защитников. Партнёры получают Mythos для поиска и исправления уязвимостей в фундаментальных системах. Anthropic обещает поделиться выводами и в течение 90 дней публично отчитаться о том, что можно раскрыть без вреда для безопасности.

Такой подход похож на более широкий сдвиг рынка к доверенному доступу. OpenAI в декабре 2025 года описывала собственную стратегию cyber resilience: контроль доступа, мониторинг, контроль исходящих соединений, обнаружение и реагирование, проверку красными командами и другие слои защиты для моделей с высокими кибервозможностями. Для читателей Toolarium это соседняя тема: мы уже разбирали, почему OpenAI ограничивает доступ к модели для кибербезопасности.

У Anthropic есть ещё один мотив: показать, что Mythos нужен не только для закрытых демонстраций. Если партнёры действительно найдут и закроют уязвимости в критичном ПО, Glasswing станет аргументом в пользу контролируемого применения таких моделей. Если публичные отчёты останутся расплывчатыми, критики будут считать это дорогой PR-кампанией вокруг риска.

Что это значит для компаний

Главный риск для бизнеса не в том, что Mythos завтра окажется у каждого злоумышленника. Более реалистичный сценарий: похожие возможности быстро появятся у нескольких лабораторий, затем у специализированных продуктов, затем у открытых или полуоткрытых систем. Jack Clark из Anthropic говорил на Semafor, что модели такого класса появятся у других компаний в ближайшие месяцы, а позже и в моделях с открытыми весами. AP привела эту оценку в своём материале о реакции правительства США.

CrowdStrike уже фиксирует ускорение атак: в 2025 году операции противников, использующих ИИ, выросли на 89%, среднее время от первичного доступа до движения по сети упало до 29 минут, а самое быстрое зафиксированное движение по сети после первичного доступа заняло 27 секунд. Эти цифры не доказывают, что именно Mythos используется злоумышленниками. Они показывают среду, в которой скорость стала главным ресурсом.

Практический вывод для команд безопасности простой, но неприятный: нельзя полагаться на то, что сложные баги будут редкими. Нужны короткие SLA на критичные обновления, нормальный учёт активов, централизованные логи, контроль привилегий, проверка внешних зависимостей и процесс, который позволяет быстро принять отчёт об уязвимости от человека или модели.

AISI отдельно указывает на базовую гигиену: регулярные обновления, устойчивый контроль доступа, корректная конфигурация и полное журналирование. Это звучит скучно, но именно скучные процессы решают, будет ли AI-ускорение работать на защитника или на атакующего.

Главный вывод

Anthropic Mythos не стоит описывать как готовую кнопку для взлома интернета. Это неверно и опасно упрощает картину. Более точный вывод: передовые модели начали забирать у людей один из последних тормозов в кибербезопасности — дорогой и медленный поиск сложных уязвимостей.

Для сильных команд это шанс быстрее закрывать старый технический долг. Для слабых — риск, что старые баги перестанут тихо лежать годами. Гонка AI-кибероружия будет выиграна не теми, кто громче говорит о моделях, а теми, кто быстрее проверяет, чинит и контролирует доступ.