Microsoft MDASH нашла 16 уязвимостей Windows

Microsoft показала MDASH как рабочий конвейер для поиска багов в Windows: 16 уязвимостей, 4 критические RCE и ставка не на одну модель, а на систему вокруг неё.

По состоянию на 14 мая 2026 года Microsoft MDASH нашла 16 уязвимостей Windows и тем самым перевела разговор об ИИ в кибербезопасности из режима бенчмарков в режим реального Patch Tuesday. В официальном блоге Microsoft от 12 мая компания пишет, что её multi-model harness помогла найти 16 новых уязвимостей в networking and authentication stack Windows, включая четыре критические RCE в tcpip.sys, ikeext.dll, netlogon.dll и dnsapi.dll. Самое важное здесь даже не число 16. Важнее, что Microsoft показывает уже не лабораторную демонстрацию и не спор о том, какая модель лучше проходит cyber-evals, а реальный инженерный конвейер: найти баг, оспорить его, доказать эксплуатируемость и довести до патча.

Это и есть сильный угол для новости. В кластере про AI-кибермодели мы уже видели много громких цифр: кто быстрее проходит range, кто лучше держится на CTF, кто приблизился к уровню Mythos. Но история с MDASH важна по другой причине. Она показывает, что для Windows и других тяжёлых кодовых баз фронтир сдвигается не туда, где модель красиво отвечает на один запрос, а туда, где агентная система может отработать длинную и скучную для маркетинга цепочку: подготовка контекста, поиск аномалии, валидация, дедупликация, этап доказательства и только потом передача в обычный security pipeline.

Что именно Microsoft объявила 12 мая

Официальный пост Microsoft Security Blog построен вокруг довольно жёсткой формулировки: MDASH помогла исследователям найти 16 новых уязвимостей в Windows networking and authentication stack. Из них четыре Microsoft относит к категории Critical Remote Code Execution. В таблице блога названы конкретные компоненты: tcpip.sys, ikeext.dll, netlogon.dll, dnsapi.dll, а также http.sys и telnet.exe для менее тяжёлых классов проблем.

Для читателя здесь есть два уровня новости. Первый, очевидный: Microsoft нашла пачку серьёзных багов в собственном Windows-коде и уже провела их через майский конвейер обновлений безопасности. Второй важнее: компания прямо показывает, что считает конкурентным преимуществом не одну “сильную модель”, а целую агентную систему. В блоге даже звучит мысль, которую стоит держать в голове при чтении всей статьи: модель здесь только один из входов, а продуктом является сама система.

Есть и контекст, который помогает не спутать этот релиз с обычной пресс-службовой демонстрацией. Microsoft пишет, что команда Autonomous Code Security собиралась как production engineering unit, а часть её участников пришла из Team Atlanta, победившей в DARPA AI Cyber Challenge. То есть компания продаёт не только историю про очередной внутренний инструмент, но и историю про перенос исследовательских наработок в масштабируемую защитную практику.

Почему MDASH важнее одной модели

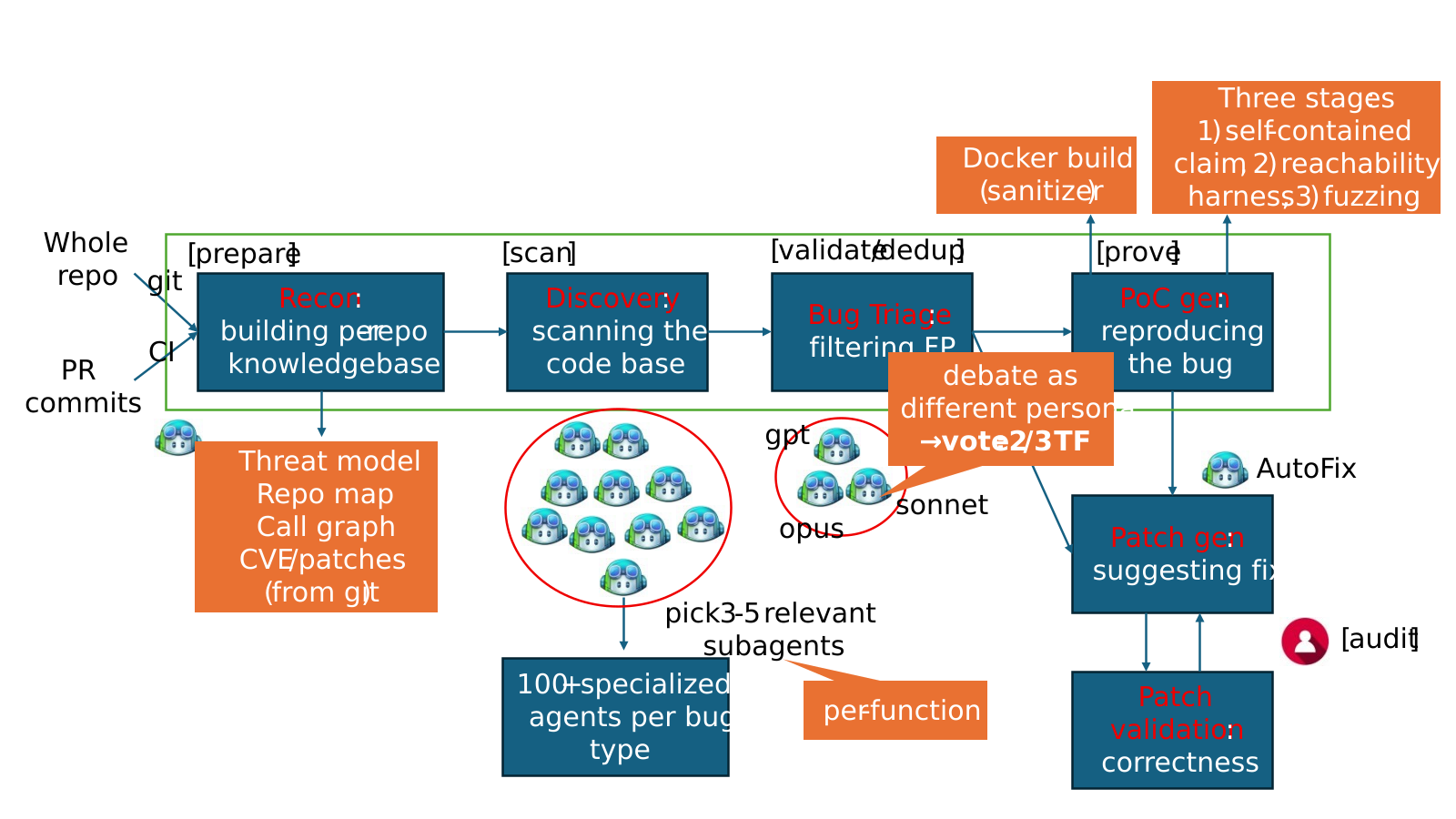

В официальном тексте Microsoft постоянно уводит фокус от одной модели к архитектуре процесса. MDASH, по её словам, оркестрирует more than 100 specialized agents. Это не косметическая деталь. В security-задачах слишком дорого и опасно надеяться на один проход одной модели, особенно когда речь идёт о коде уровня Windows networking stack, где ложноположительный сигнал легко превращается в потерю времени для инженерной команды, а пропущенная ошибка — в полноценный баг в критическом компоненте.

Пайплайн разбит на пять стадий. Сначала Prepare поднимает индексы, карту репозитория и угроз. Затем Scan гоняет auditor agents по кандидатным путям кода. После этого Validate запускает debater agents, которые спорят о достижимости и эксплуатируемости находки. Дальше идёт Dedup, чтобы инженерной команде не прилетал мусор в нескольких почти одинаковых формулировках. И только потом включается Prove, где система пытается построить триггерящий ввод или proof-of-concept.

Это как раз тот слой, который часто теряется в разговорах про “LLM находят уязвимости”. В материале N-Day-Bench: LLM ищут уязвимости в коде мы уже разбирали, почему одного красивого заявления о bug-finding недостаточно. Без валидации и доказательства такая находка легко остаётся в triage backlog. MDASH интересна тем, что Microsoft публично строит систему именно вокруг этой неприятной, но решающей части работы.

Какие результаты Microsoft показывает на практике

Первый практический тест в блоге — частный драйвер StorageDrive, который Microsoft использует в интервью offensive security researchers. Компания пишет, что MDASH нашла там 21 из 21 внедрённых уязвимостей и не дала ни одного false positive в этом прогоне. Это всё ещё контролируемый стенд, но уже полезнее, чем очередной открытый benchmark на коде, который модель потенциально могла видеть во время обучения.

Дальше начинается более серьёзный слой доказательств. Microsoft заявляет 96% recall на подтверждённых кейсах clfs.sys, 100% на tcpip.sys и 88.45% success rate на публичном CyberGym benchmark по 1,507 real-world vulnerabilities. В блоге отдельно подчёркнуто, что это лучший результат на опубликованном leaderboard на момент анонса и примерно на пять процентных пунктов выше следующего участника.

Но именно здесь важно не съехать в соседний кластер. Этот benchmark не должен становиться H1 всей новости. Про гонку между frontier cyber systems у Toolarium уже есть отдельные тексты: AI-кибермодели: Mythos и GPT-5.4-Cyber и GPT-5.5 в кибертестах AISI: уже на уровне Mythos. Новый материал важен именно потому, что Microsoft связывает benchmark и production в одну цепочку: лидирующий результат здесь нужен не ради красивой витрины, а как аргумент в пользу практической системы, которая уже приносит validated findings в Windows-код.

Почему эти 16 CVE нельзя сводить к лозунгу «ИИ взломал Windows»

Самое плохое, что можно сделать с этой историей, — превратить её в дешёвый заголовок про то, что AI “сама взломала Windows”. Даже официальный блог Microsoft так не формулирует. Он показывает длинный процесс security research и remediation, а не волшебную кнопку. Да, четыре найденные уязвимости отнесены к Critical RCE. Да, Microsoft отдельно пишет, что из 16 кейсов десять относятся к kernel-mode, шесть — к usermode, и большинство достижимы с network position без credentials. Но всё это всё равно не равно автономному массовому “взлому Windows”.

Наоборот, важный сигнал новости в том, что Microsoft подчёркивает цену ошибки. Windows, Hyper-V и соседние компоненты слишком критичны, чтобы загружать команды шумом. Поэтому MDASH строится вокруг debate, dedup и этапа доказательства, а не вокруг слогана “один агент нашёл баг”. Даже два технических deep dive в блоге подаются именно так. Один кейс — это гонка с use-after-free в tcpip.sys через SSRR и CVE-2026-33827. Другой — двойное освобождение памяти в ikeext.dll через IKE_SA_INIT и фрагментацию, то есть CVE-2026-33824. Оба примера нужны Microsoft, чтобы показать: сложность здесь в многослойном рассуждении по коду, а не в удачной догадке одной модели.

Что это меняет для Microsoft и рынка защитных инструментов

По состоянию на 14 мая 2026 года самый интересный вывод из истории с MDASH звучит довольно приземлённо: борьба за лидерство в AI security всё меньше сводится к названию модели и всё больше — к тому, как устроен окружающий её процесс. Кто умеет дёшево генерировать гипотезы, тот ещё не победил. Побеждает тот, кто умеет доводить эти гипотезы до воспроизводимых находок, до ответственного владельца внутри security engineering и до патча, который реально попадает в release cycle.

Для корпоративных защитников это тоже важный разворот. Microsoft уже пишет, что MDASH используется внутренними security engineering teams и тестируется у небольшого числа клиентов в рамках limited private preview. Это ещё не массовый продукт, но уже сильный сигнал о том, куда движется рынок secure development lifecycle. Не к “AI-ассистенту для отчётов”, а к инструментам, которые встраиваются в поиск, проверку и доказательство уязвимостей прямо внутри больших частных кодовых баз.

Именно поэтому новость про MDASH сильнее, чем очередной пересказ Patch Tuesday. Она показывает, что AI bug-finding у крупных вендоров начинает жить по взрослым правилам: с triage под конкретного владельца, с доказательством эксплуатируемости, с ограниченным rollout и с пониманием, что устойчивое преимущество находится не в одном названии модели, а в системе вокруг неё.

Источники и дата проверки

Факты, CVE, даты и архитектурные детали в этом материале проверены 14 мая 2026 года.

- Microsoft Security Blog: Defense at AI speed

- SecurityWeek: Microsoft, Palo Alto Networks Find Many Vulnerabilities by Using AI on Their Own Code

- Computerworld: Microsoft’s new AI system finds 16 Windows flaws, including four critical RCEs