Последствия атаки через TanStack npm для OpenAI: почему приложения на macOS нужно обновить до 12 июня

OpenAI раскрыла последствия атаки через TanStack npm: затронуты два устройства, идёт ротация сертификатов, а пользователям macOS дали срок до 12 июня.

По состоянию на 14 мая 2026 года у истории с TanStack npm появилось важное последствие для следующего звена цепочки: OpenAI публично раскрыла, что атака затронула два корпоративных устройства компании, привела к эксфильтрации ограниченного набора материалов, связанных с учётными данными, и вынудила начать ротацию сертификатов подписи кода. Практический вывод для пользователей простой: если вы запускаете приложения OpenAI на macOS, их нужно обновить до 12 июня 2026 года.

Это не ещё один пересказ всей кампании Mini Shai-Hulud. Общую картину атаки на пакетную экосистему мы уже разбирали отдельно в материале про Mini Shai-Hulud, TanStack, Mistral и UiPath. Здесь важнее другое: что именно OpenAI подтвердила сама, что это меняет для пользователей её приложений и где заканчивается факт, а где начинается привычная паника вокруг слов «цепочка поставки» и «сертификаты».

Что OpenAI подтвердила официально

В ответе, опубликованном 13 мая 2026 года, OpenAI пишет, что не нашла признаков доступа к пользовательским данным, боевым системам, интеллектуальной собственности или модификации собственного ПО. Но совсем без последствий инцидент не прошёл: компания прямо сообщает о двух затронутых рабочих устройствах сотрудников и о вредоносной активности в ограниченном наборе внутренних репозиториев, к которым у этих сотрудников был доступ.

Самая важная формулировка в этом тексте касается масштаба утечки. OpenAI пишет, что из затронутых репозиториев была эксфильтрована только limited credential material, а другой код и данные затронуты не были. Это заметно уже по тону сообщения: компания не пытается сделать вид, что ничего не произошло, но и не утверждает, что злоумышленники получили широкий доступ ко всей внутренней среде.

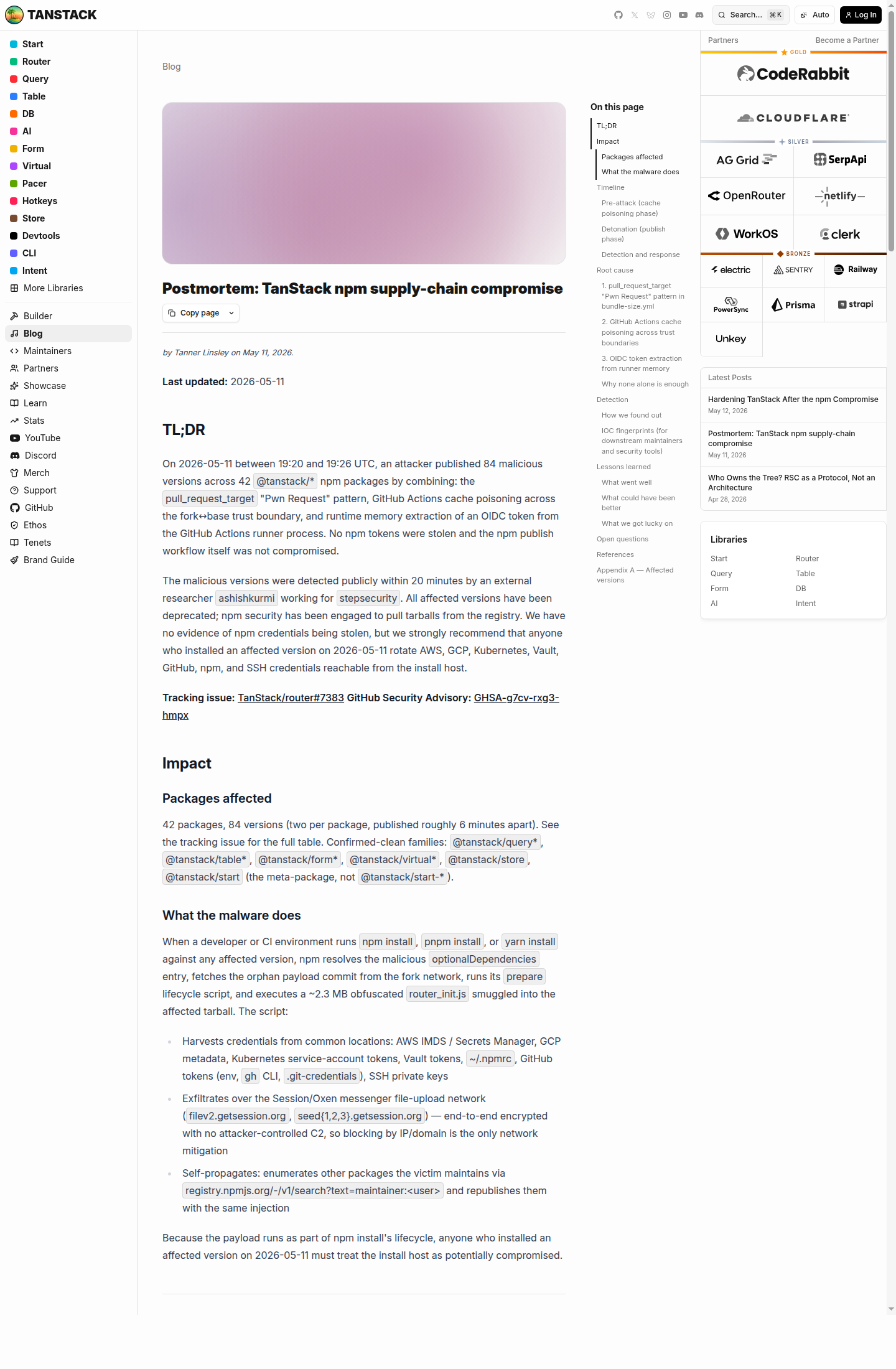

Для контекста это важно ещё и потому, что сама атака была не про «сломали OpenAI напрямую». По официальному postmortem TanStack, 11 мая 2026 года злоумышленник опубликовал 84 вредоносные версии в 42 пакетах @tanstack/*, используя связку pull_request_target, cache poisoning в GitHub Actions и extraction OIDC token из runner memory. История OpenAI показывает, как такой инцидент доезжает до следующего слоя цепочки поставки: уже не до реестра пакетов, а до внутренних репозиториев и подписи приложений.

Почему дедлайн 12 июня важен именно для пользователей macOS

Ключевой практический эффект инцидента связан не с веб-версией ChatGPT и не с API, а с сертификатами подписи приложений. OpenAI пишет, что затронутые репозитории включали signing certificates для её продуктов, а потому компания ротирует сертификаты подписи кода в качестве меры предосторожности. Отсюда и дедлайн: после 12 июня 2026 года новые загрузки и первые запуски приложений, подписанных старым сертификатом, будут блокироваться защитой macOS.

Важно не перепутать это с обычным «советуем обновиться». Речь идёт о смене доверенного сертификата разработчика и прекращении новых notarizations со старым материалом подписи. Поэтому OpenAI дала пользователям окно почти в месяц: не потому, что риск уже реализовался, а чтобы не уронить нормальный сценарий обновления для реальных установок.

В FAQ OpenAI перечисляет последние версии приложений под старым сертификатом, после которых старые подписи считаются устаревшими:

ChatGPT Desktop:1.2026.125Codex App:26.506.31421Codex CLI:0.130.0Atlas:1.2026.119.1

При этом для Windows и iOS пользовательского действия OpenAI не требует. В FAQ компания отдельно пишет, что ключи подписи были затронуты также для Android, но важное действие всё равно одно: обновить macOS-приложения до 12 июня 2026 года.

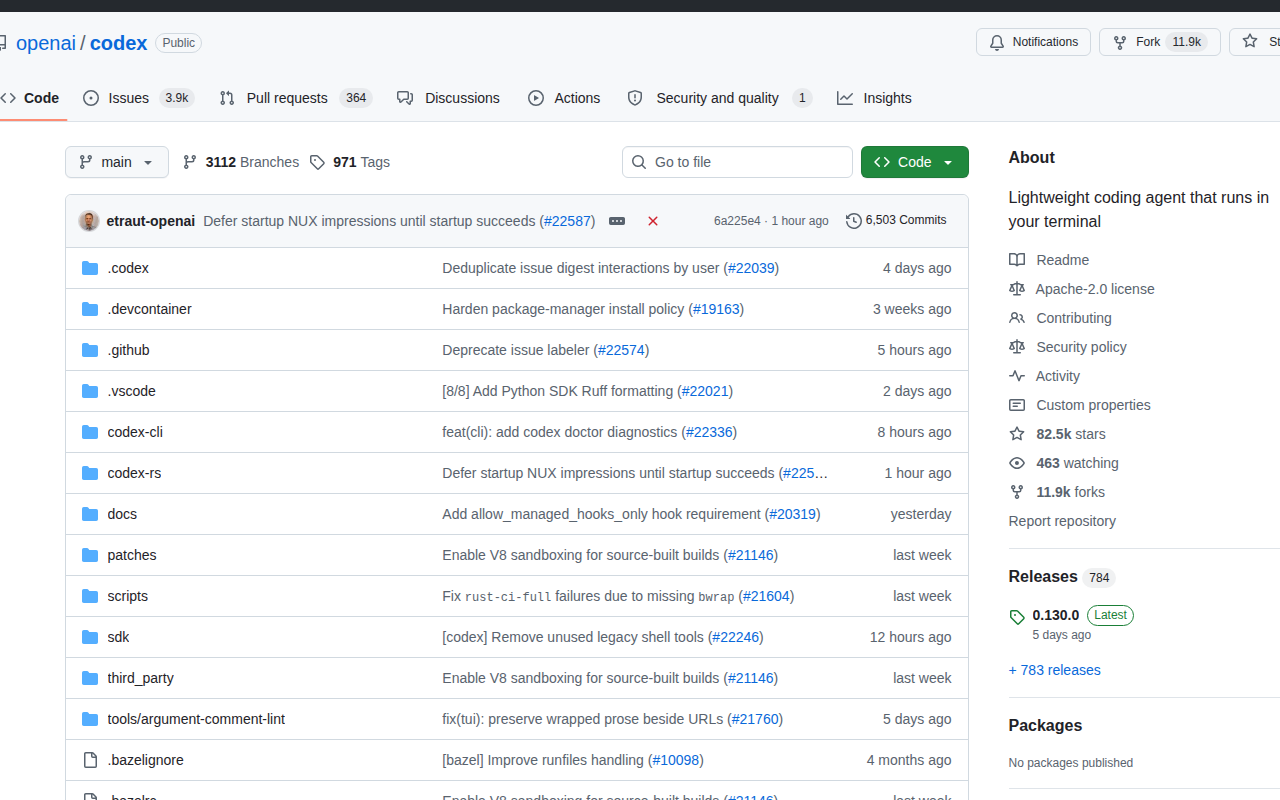

openai/codex на GitHub показывает Codex CLI 0.130.0 как latest release. В FAQ OpenAI именно эта версия названа последней для старого сертификата на macOS.Что в этой истории нельзя преувеличивать

Есть минимум три популярных, но неверных вывода, которые хочется отсечь сразу.

Первый: «OpenAI взломали полностью». Официальный текст такого не подтверждает. Компания говорит о двух устройствах, ограниченной эксфильтрации материалов с учётными данными и отсутствии подтверждённого ущерба пользовательским данным, продуктам и интеллектуальной собственности.

Второй: «кто-то уже распространял вредоносный ChatGPT, подписанный OpenAI». OpenAI на это отвечает отдельно и жёстко: нет доказательств, что вредоносное ПО подписывалось её сертификатами. Именно поэтому компания и торопится заблокировать новые notarizations и перевыпустить подписи, пока злоупотребление не произошло.

Третий: «нужно срочно менять пароль и API-ключи». Для пользователей это тоже неверно. В FAQ OpenAI прямо пишет, что пароли пользователей и API-ключи не были затронуты. Это другой класс угроз, и он ближе к теме, которую мы уже разбирали в статье про Advanced Account Security для ChatGPT и Codex. Здесь проблема не в компрометации пользовательской учётной записи, а в цепочке поставки через зависимости и инструменты разработки.

Почему это раскрытие важно шире одной атаки на npm

Самое содержательное в ответе OpenAI даже не количество затронутых устройств, а то, куда дошли последствия. До 2024 года подобные инциденты чаще обсуждали на уровне «плохой пакет украл секреты». В кейсе OpenAI эффект дошёл до контура подписи приложений и доверия к обновлениям настольных приложений. Это уже не просто история о CI/CD и не только история о безопасности реестра пакетов.

Отсюда и аналитический вывод для рынка. Атака через цепочку поставки теперь бьёт по нескольким слоям сразу: по рабочим станциям, по внутренним репозиториям, по материалам с учётными данными и по механизмам, которые удостоверяют легитимность уже выпущенного приложения. В этом смысле кейс хорошо рифмуется с нашим разбором Windows-sandbox для Codex: OpenAI всё чаще показывает безопасность не как одну «магическую» настройку, а как набор отдельных контуров защиты вокруг среды выполнения, сети, согласований и доверенной поставки артефактов.

OpenAI сама подчёркивает, что после прежнего Axios incident ускорила внедрение новых защит: minimumReleaseAge в настройках пакетного менеджера, дополнительную проверку происхождения пакетов и более жёсткую работу с чувствительными материалами, связанными с учётными данными, в CI/CD. Это важный штрих. Компания описывает инцидент не как исключение, а как симптом более широкого сдвига: атакующие всё чаще идут не в один продукт, а в общий стек зависимостей и инструменты разработки.

Что делать пользователям и командам

- Если вы используете приложения OpenAI на

macOS, обновите их через встроенный механизм или официальный источник до 12 июня 2026 года. - Не ставьте обновления OpenAI из писем, мессенджеров, рекламных блоков и сторонних сайтов загрузки. В своём FAQ компания отдельно предупреждает именно об этом сценарии.

- Если вы отвечаете за внутренние рабочие окружения разработчиков, проверьте не только список уязвимых пакетов, но и то, какие материалы с учётными данными доступны рабочей станции и репозиториям при типичной установке зависимостей.

- Если нужен сам механизм атаки по цепочке

GitHub Actions -> OIDC -> npm, берите для этого отдельный широкий контекст из материала про Mini Shai-Hulud, а не из ответа OpenAI.

Вывод

История вокруг TanStack npm важна для OpenAI не тем, что компания «тоже оказалась в списке жертв», а тем, что её сообщение получилось необычно конкретным. OpenAI признала последствия для двух устройств, описала ограниченный объём утекших материалов и честно объяснила, почему пользователям macOS нужно обновиться до 12 июня 2026 года.

Для читателя Toolarium здесь есть простой маркер зрелости. Чем больше компаний работают через открытые пакеты, CI/CD и настольные клиенты, тем чаще инциденты в цепочке поставки будут проявляться не только в серверных логах, но и в доверии к обновлениям, сертификатам и локальным рабочим окружениям. OpenAI в этом кейсе хотя бы показала, что именно произошло и где проходит граница подтверждённого ущерба.

Источники и проверка фактов

- OpenAI: Our response to the TanStack npm supply chain attack, опубликовано 13 мая 2026 года, проверено 14 мая 2026 года.

- TanStack Blog: Postmortem: TanStack npm supply-chain compromise, опубликовано 11 мая 2026 года, проверено 14 мая 2026 года.

- GitHub: openai/codex, проверено 14 мая 2026 года для публичного статуса релиза

0.130.0в блоке Releases.