Claude Mythos и кибербезопасность: где реальный риск

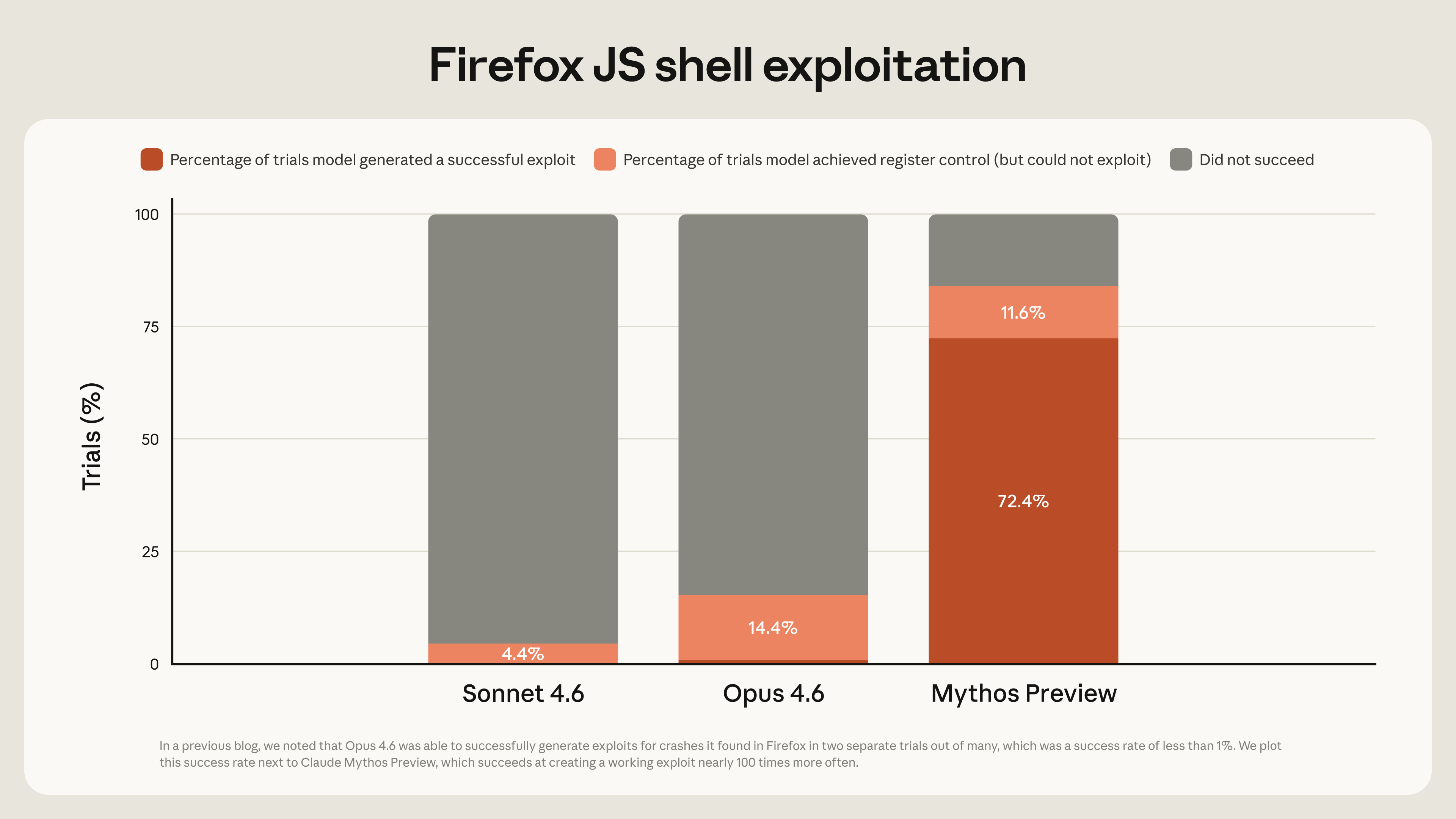

Mythos Preview показал 72,4% успеха в тесте Firefox JS shell, но реальный вывод тоньше: защита AI-агентов должна стать zero-trust.

Claude Mythos и кибербезопасность за неделю превратились из темы для узкого круга исследователей в публичный спор о том, как будет выглядеть защита ПО в эпоху сильных ИИ-агентов. Повод дал Project Glasswing: 7 апреля 2026 года Anthropic открыла ограниченный доступ к Claude Mythos Preview для партнёров, которые защищают критическое ПО и инфраструктуру. Через несколько дней Martin Alderson, WIRED и другие медиа начали обсуждать главный риск: модель резко снизила стоимость поиска и сборки эксплойтов.

Важная оговорка: Mythos не «сломал интернет» и не стал публичным инструментом для взлома. Самый громкий показатель Anthropic относится к Firefox JS shell, а не к полной цепочке «браузер + процесс отрисовки + песочница операционной системы». Но даже с этой поправкой цифры неприятные. По состоянию на 11 апреля 2026 года они показывают не конец кибербезопасности, а ускорение гонки между поиском уязвимостей и их исправлением.

Что Anthropic реально объявила

Project Glasswing — это не массовый релиз модели. Anthropic называет его инициативой для защиты критического ПО и даёт доступ к Claude Mythos Preview стартовым партнёрам: среди них AWS, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, Linux Foundation, Microsoft, NVIDIA и Palo Alto Networks. Компания также пишет, что расширила доступ ещё более чем на 40 организаций, выделяет до $100 млн в кредитах на использование модели и $4 млн прямых пожертвований организациям, которые занимаются безопасностью открытого кода.

Это продолжает линию, о которой мы уже писали в материале про Anthropic Project Glasswing: сильные модели для поиска уязвимостей не выпускают в обычный общий доступ. Их дают защитникам в закрытом контуре, чтобы у команд безопасности был временный зазор до того, как похожие возможности окажутся в более дешёвых и доступных моделях.

В отдельном техническом разборе на red.anthropic.com Anthropic объясняет, почему считает момент переломным. Компания утверждает, что Mythos Preview научился не только находить ошибки, но и превращать их в рабочие эксплойты. Детали большинства находок не раскрыты: по словам Anthropic, более 99% обнаруженных уязвимостей на момент публикации ещё не были исправлены.

Почему все обсуждают Firefox JS shell

Самая цитируемая цифра — 72,4%. В повторном тесте на уязвимостях JavaScript-движка Firefox 147, уже исправленных в Firefox 148, Mythos Preview собрал рабочий эксплойт в 181 попытке из 250. Ещё в 29 попытках модель добивалась контроля регистра, но не доводила цепочку до рабочего эксплойта. В процентах это 72,4% успешных попыток генерации эксплойта и ещё 11,6% частичного успеха.

Здесь легко сделать слишком громкий вывод. Firefox JS shell — это отдельная среда SpiderMonkey, внутренний слой исполнения JavaScript. Это не полный побег из браузера на уровень операционной системы. В обычной атаке злоумышленнику пришлось бы пройти дальше: песочницу процесса отрисовки, процесс браузера и системные ограничения. Поэтому заголовок «ИИ взломал Firefox» был бы неточным.

Но отмахнуться тоже нельзя. Такие тесты важны, потому что они показывают переход от «модель помогает исследователю» к «модель сама собирает рабочий эксплойт при правильном окружении». Martin Alderson в своём разборе сделал акцент именно на этом: современные браузеры, облака и рекламные сети держатся на многослойной песочнице. Если поиск уязвимостей в этих слоях ускоряется на порядок, старые процессы управления обновлениями начинают проигрывать по скорости.

Где реальный риск

Риск не в том, что завтра любой пользователь получит Mythos и начнёт ломать браузеры. Доступ к модели закрыт, Anthropic явно пытается удержать её в оборонительном сценарии, а многие публичные утверждения пока нельзя независимо проверить из-за ответственного раскрытия уязвимостей.

Реальный риск проще и неприятнее: передовые модели показывают, какой уровень автоматизации скоро станет обычным. Если одна лаборатория уже получила такой скачок на большой модели, похожие методы обучения, дообучения и агентные обвязки будут повторяться. Сначала дорого и закрыто, затем дешевле, затем в инструментах, которые окажутся у гораздо большего числа людей.

WIRED в статье от 10 апреля передаёт похожий спор внутри сообщества специалистов по безопасности. Часть экспертов считает, что Anthropic подогревает ажиотаж вокруг закрытой модели. Другие говорят, что главный сдвиг всё же есть: способность собирать многошаговые цепочки эксплойтов снижает порог входа для атак, где раньше требовались редкие специалисты и месяцы ручной работы. Это не магия, но это меняет экономику атаки.

Для открытого кода проблема особенно жёсткая. Критические проекты и так живут с хроническим дефицитом людей, денег и времени на аудит. Project Glasswing помогает части сопровождающих проектов, но не может одномоментно закрыть миллионы зависимостей, библиотек и внутренних сервисов. У защитников появляется сильный инструмент, но у них остаётся старый узкий канал: кто проверит находки, напишет патчи, доведёт обновления до пользователей и заставит инфраструктуру реально обновиться.

Почему это связано с AI-агентами

Mythos обсуждают как модель для кибербезопасности, но практический ответ всё чаще лежит в архитектуре агентных систем. Сильный агент опасен не только тем, что умеет писать эксплойты. Он опасен, если работает в среде, где рядом лежат OAuth-токены, SSH-ключи, доступ к внутренней сети и возможность выполнять команды без понятного журнала действий.

Anthropic отдельно пишет об этом в материалах про Claude Code sandboxing и Managed Agents. В Claude Code sandboxing компания выделяет две обязательные границы: изоляцию файловой системы и изоляцию сети. Без сетевой изоляции скомпрометированный агент может утянуть SSH-ключи; без файловой изоляции он может выйти за пределы рабочего каталога. В Managed Agents Anthropic идёт дальше и отделяет «мозг» агента от «рук»: сгенерированный код выполняется в песочнице, а секреты хранятся вне неё, в хранилище секретов или за прокси.

NVIDIA с NemoClaw и OpenShell смотрит на тот же класс риска со стороны среды исполнения. В документации NemoClaw описан как эталонный стек для запуска OpenClaw внутри OpenShell-контейнеров, а OpenShell отвечает за жизненный цикл песочницы, сетевые и файловые политики, маршрутизацию запросов к модели и журналирование. Принцип короткий: контролировать доступ агента, а не надеяться, что он никогда не сделает опасный шаг.

Из этого вырастает нормальная инженерная практика для AI-агентов: секреты не должны лежать в той же среде, где агент исполняет непроверенный код; сеть должна быть закрыта по умолчанию и открываться только явными разрешениями; каждое разрешение и каждое блокирование должны попадать в журнал аудита. Для команд безопасности это скучная инфраструктурная работа, но именно она определит, будет ли агент полезным помощником или новым способом потерять ключи продакшена.

Что делать разработчикам и командам безопасности

Первый вывод: не надо ждать публичного релиза Mythos. Если у вас есть критический C/C++ код, парсеры, плагины, браузерные расширения, нативные модули или среды исполнения агентов, считайте, что стоимость их аудита для атакующих падает. Ускоряйте фаззинг, тесты с санитайзерами, ревью кода на ошибки безопасности памяти и процесс доставки патчей.

Второй вывод касается агентных рабочих мест. Проверьте, где сегодня живут ключи и токены, которыми пользуются ИИ-инструменты. Если агент может читать `.env`, домашний каталог, SSH-ключи и одновременно ходить в интернет без ограничений, у вас уже есть проблема. Даже без Mythos атака через промпт в таком окружении достаточно неприятна.

Третий вывод — про измеримость. В новых процессах безопасности нужен журнал действий агента: какие файлы он читал, какие команды запускал, к каким доменам обращался, какие действия были запрещены. Без этого инцидент с агентом будет выглядеть как обычная неразбериха в логах, только быстрее и масштабнее.

Итог

Claude Mythos не сделал кибербезопасность бесполезной. Он показал, что старая скорость защиты уже не подходит для следующего поколения моделей. 72,4% в Firefox JS shell — не полный побег из браузера и не доказательство массовой катастрофы. Это сигнал: поиск, проверка и сборка эксплойтов становятся машинной задачей, а не только ремеслом небольшой группы специалистов.

Поэтому главный ответ на Mythos — не паника, а перестройка инженерной дисциплины. Уязвимости нужно находить и закрывать быстрее. AI-агентов нужно запускать в средах, где секреты отделены от кода, сеть управляется политиками, а действия видны в журнале. Иначе следующий скачок моделей будет обсуждаться уже не как предупреждение, а как разбор чужого инцидента.