Вредоносные PDF против нефтегаза: что показывает атака через Adobe Reader

PDF остаётся рабочим каналом атаки на промышленность: социальная инженерия, слабый детект и задержки обновлений создают риск для нефтегаза.

Вредоносные PDF против нефтегаза снова напоминают неприятную вещь: документ в почте всё ещё может быть полноценным входом в корпоративную сеть. CNews 14 апреля 2026 года сообщил об атаках на российский нефтегазовый сектор через специально подготовленные PDF-файлы для Adobe Reader. Приманки были русскоязычными и, по данным издания, касались актуальных событий в российской нефтегазовой отрасли.

Важная поправка к фактам: CNews пишет, что уязвимость остаётся неисправленной, но официальный бюллетень Adobe APSB26-43 вышел 11 апреля 2026 года, то есть за три дня до публикации CNews. Adobe связывает обновление с CVE-2026-34621, называет уязвимость критической, подтверждает эксплуатацию в реальных атаках и рекомендует обновить Acrobat и Reader. Поэтому корректный вывод на 14 апреля 2026 года такой: кампания реальна, но известная уязвимость уже получила экстренный патч.

Что известно об атаке

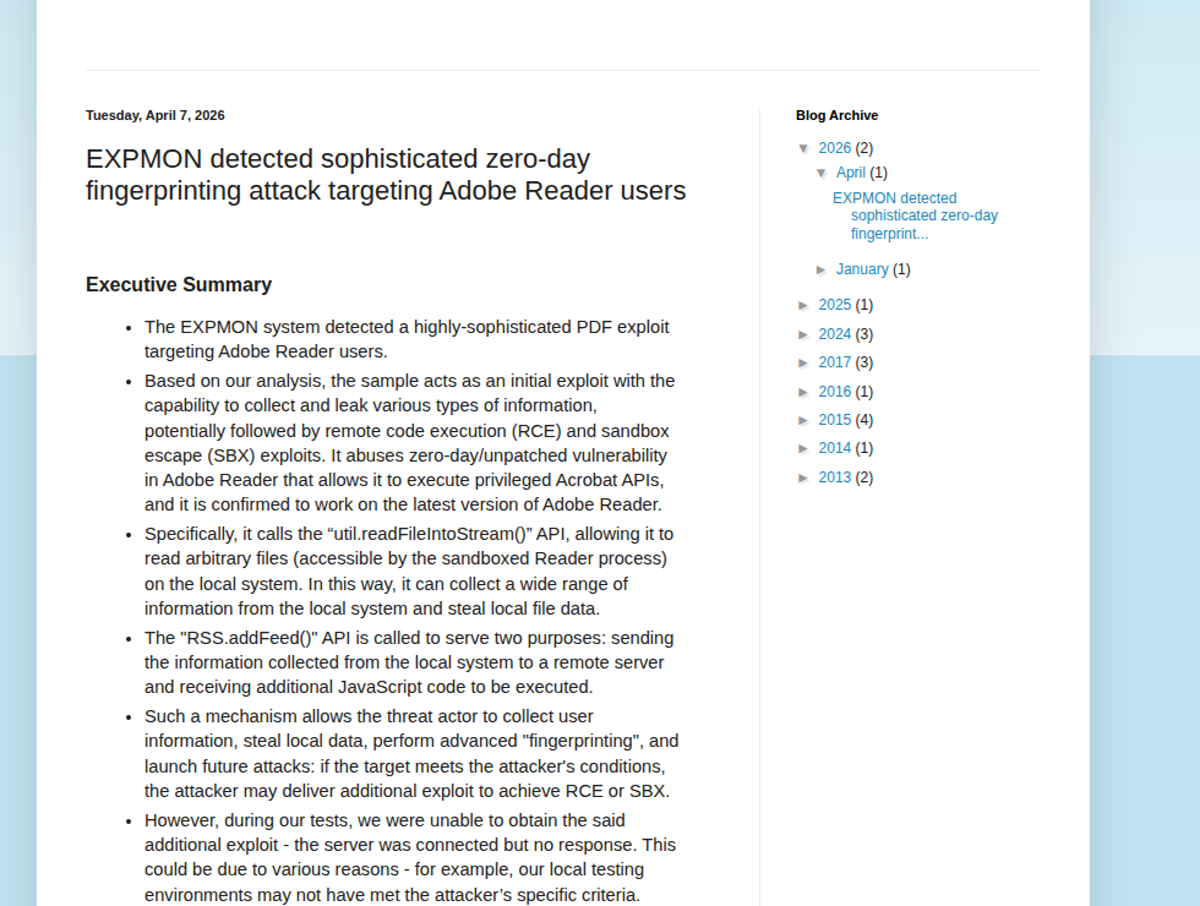

Первичный технический разбор опубликовал исследователь Haifei Li из EXPMON. В разборе от 7 апреля он описал PDF-эксплойт для Adobe Reader, который срабатывает после открытия файла. По оценке EXPMON, образец собирал данные о системе, версии Reader, языке, пути к PDF-файлу и мог отправлять их на удалённый сервер. Там же исследователь указал, что механизм может использоваться для отбора целей перед следующими этапами атаки.

CNews добавляет отраслевой контекст: один из исследователей, известный как Gi7w0rm, связал наблюдаемые PDF-приманки с русскоязычными документами по тематике российского нефтегаза. Издание также пишет, что первый артефакт появился на VirusTotal 28 ноября 2025 года, второй известный образец - 23 марта 2026 года. Это не выглядит как случайный вредонос в массовой рассылке: атака больше похожа на проверку конкретных целей и инфраструктуры.

Почему PDF остаётся удобным каналом атаки

PDF не выглядит подозрительно в промышленной компании. Через него ходят договоры, спецификации, акты, инструкции, тендерные документы, схемы, отчёты подрядчиков и письма от контрагентов. В нефтегазе этот поток особенно плотный: много подрядчиков, распределённые площадки, производственные службы, юридические документы и внешняя переписка.

Именно поэтому социальная инженерия вокруг PDF работает лучше, чем вокруг исполняемого файла. Пользователя не просят запускать неизвестную программу. Ему присылают документ, который похож на рабочий артефакт. Если файл открывается в уязвимой версии Reader, дальше всё решает не осторожность сотрудника, а состояние обновлений, песочницы, почтового шлюза и средств обнаружения.

Здесь полезна параллель с безопасностью артефактов в разработке. В материале о safetensors и PyTorch Foundation мы писали, что расширение файла не должно быть аргументом доверия. Для PDF действует тот же принцип: безопасная на вид оболочка не гарантирует безопасное содержимое.

Что делает эту кампанию неприятной для SOC

Во-первых, это не простая попытка сразу поставить вредонос. EXPMON описывает первый этап как сбор и утечку информации: язык системы, версия Adobe Reader, версия ОС, путь к файлу, локальные данные, доступные процессу Reader. Такой этап помогает понять, стоит ли продолжать атаку и какой следующий компонент отдавать жертве.

Во-вторых, детект был слабым. CNews указывает, что известные образцы на момент проверки определяли только 6 из 77 движков VirusTotal. У EXPMON для одного из ранних образцов фигурировала близкая картина: 5 из 64. Для SOC это означает, что ставка только на сигнатуры антивирусов не закрывает риск. Нужны поведенческие признаки: сетевые обращения из процессов Adobe, необычные строки User-Agent, запуск JavaScript внутри PDF, чтение локальных файлов из Reader и обращения к редким внешним адресам.

В-третьих, атрибуция остаётся осторожной. CNews приводит оценку эксперта SEQ Михаила Зайцева: признаки указывают на шпионскую природу атаки и возможный интерес государства, но данных для точной атрибуции недостаточно. Для защитников это важнее политической версии: если цель - разведка, злоумышленники будут тише, избирательнее и терпеливее, чем обычный оператор вымогателя.

Что изменил патч Adobe

После публикации EXPMON Adobe выпустила внеочередное обновление. В APSB26-43 компания указала, что CVE-2026-34621 уже эксплуатируется в реальных атаках, а успешная эксплуатация может привести к выполнению произвольного кода. В бюллетене затронуты Acrobat и Acrobat Reader для Windows и macOS, включая линейки Acrobat DC, Acrobat Reader DC и Acrobat 2024.

Это меняет тон материала. Нельзя писать, что «патча нет», если официальный бюллетень уже вышел. Но нельзя и считать историю закрытой. Между выпуском патча и реальным обновлением рабочих станций часто проходят дни или недели. В промышленной среде этот разрыв ещё больше: есть регламенты, совместимость с внутренними системами, удалённые площадки и компьютеры подрядчиков.

Для российских компаний проблема шире одного бюллетеня. Ограничения доступа к зарубежным сервисам, поддержке и обновлениям уже стали частью ИТ-реальности, о чём мы писали в разборе ИИ для российских компаний в условиях санкций. В безопасности это превращается в практический вопрос: кто отвечает за обновления внешнего ПО, как быстро патч попадает на рабочие места и что происходит с машинами подрядчиков.

Что стоит проверить прямо сейчас

Главная мера - не «быть осторожнее с PDF», а закрыть конкретные технические разрывы. Для ИБ-команд нефтегаза и подрядчиков список выглядит так:

- проверить, что Adobe Acrobat и Reader обновлены с учётом APSB26-43;

- найти рабочие станции, где Reader не обновляется автоматически или стоит отдельно от управляемого пакета ПО;

- усилить правила почтового шлюза для PDF с JavaScript, встроенными объектами и подозрительными растровыми приманками;

- отслеживать сетевые обращения процессов Adobe Reader и Acrobat к внешним адресам, особенно с необычными User-Agent;

- проверить прокси, EDR и SIEM на обращения к индикаторам из расследований EXPMON и CNews, включая 169.40.2[.]68:45191 и новый адрес 188.214.34[.]20:34123 из обновления EXPMON;

- открывать документы из непроверенных цепочек в изолированной среде, особенно если они пришли от подрядчика, тендерной площадки или неизвестного отправителя;

- обновить сценарии обучения сотрудников: акцент нужен не на «не открывайте PDF», а на проверку контекста, отправителя и канала доставки.

Если в компании есть собственный SOC, стоит добавить отдельную охотничью гипотезу: PDF открывается в Reader, после чего процесс обращается к внешнему серверу и передаёт параметры системы. Такой сценарий проще поймать по телеметрии, чем по названию файла или хэшу.

Где здесь место ИИ

В этой истории ИИ не главный герой. CNews упоминает анализ одного из образцов с помощью Anthropic Claude, но суть атаки не в генеративных моделях, а в старой связке: документ, доверие пользователя, уязвимость клиента, слабый детект. Поэтому выносить «ИИ» в заголовок было бы ошибкой.

Но соседняя тема есть. Сильные модели помогают быстрее разбирать образцы, искать аномалии в коде и готовить правила обнаружения. Одновременно они повышают требования к контролю доступа, что мы разбирали в статье о том, почему OpenAI ограничивает доступ к модели для кибербезопасности. Для защитников вывод прагматичный: ИИ может ускорить анализ, но он не заменяет обновления, сегментацию, телеметрию и дисциплину работы с файлами.

Итог

Атака через вредоносные PDF по нефтегазовому сектору важна не сенсацией про очередной zero-day. Она показывает, что промышленная ИБ всё ещё зависит от базовых вещей: обновлений на рабочих местах, контроля документов, сетевой телеметрии и внимательного отношения к подрядчикам.

Adobe уже выпустила патч для CVE-2026-34621. Теперь риск смещается в зону исполнения: кто успеет обновиться, кто найдёт машины вне управления, кто увидит подозрительные обращения Reader к сети и кто не спутает рабочий PDF с безопасным PDF.