Anthropic Mythos нашёл в curl только одну подтверждённую уязвимость

Daniel Stenberg рассказал, что отчёт Mythos по curl сузился с пяти «подтверждённых» уязвимостей до одной low-severity CVE после ручной проверки.

11 мая 2026 года Daniel Stenberg, руководитель проекта curl, написал, что отчёт Anthropic Mythos по коду curl после ручной проверки сузился с пяти «confirmed security vulnerabilities» до одной подтверждённой уязвимости. Три пункта команда сочла ложными срабатываниями, ещё один — обычным багом. Оставшийся случай должен получить low-severity CVE вместе с релизом curl 8.21.0 в конце июня.

Это неудобный, но полезный кейс для рынка AI-сканеров безопасности. Он не доказывает, что Mythos бесполезна. Он показывает другое: красивое число в AI-отчёте ещё ничего не значит, пока мейнтейнеры не провели нормальный первичный разбор. Именно ручная проверка решает, что станет CVE, что превратится в исправление, а что уйдёт в корзину ложных срабатываний.

Контекст важен. 7 апреля 2026 года Anthropic запустила Project Glasswing и представила Mythos Preview как модель, которую пока держат в режиме ограниченного доступа для защитных задач. У компании сильные собственные бенчмарки и громкие формулировки про поиск zero-day. История с curl интересна именно тем, что даёт публичный разбор со стороны сопровождающей команды: не лабораторную оценку от вендора, а проверку на живом open-source проекте.

Что именно нашла Mythos в коде curl

По словам Stenberg, изначально Anthropic предлагала дать доступ к Mythos через Linux Foundation и программу Alpha Omega. Он подписал документы, но прямой доступ задержался. В итоге скан для curl выполнил человек, у которого доступ уже был. Для практического результата это не так важно: команда всё равно получила готовый отчёт и смогла разобрать находки вручную.

Скан шёл по одному из недавних коммитов ветки master и охватил 178 тысяч строк кода в каталогах src/ и lib/. Сам отчёт утверждал, что нашёл пять подтверждённых уязвимостей. После нескольких часов проверки команда curl оставила только одну подтверждённую уязвимость. Три пункта оказались ложными срабатываниями, потому что описывали известные ограничения, уже зафиксированные в документации API. Четвёртый спорный пункт команда посчитала обычным багом, но не уязвимостью.

| Этап | Что показал разбор | Источник |

|---|---|---|

| Итог отчёта Mythos | 5 «confirmed security vulnerabilities» | Daniel Stenberg |

| После ручной проверки команды curl | 1 подтверждённая уязвимость, 3 ложных срабатывания, 1 обычный баг | Daniel Stenberg |

| Дополнительные находки | Около 20 багов без статуса уязвимости, которые команда проверяет и исправляет по мере согласия | Daniel Stenberg |

Одна подтверждённая находка всё равно имеет значение. Речь идёт не о демонстрационном коде, а об одном из самых аудируемых и фаззируемых C-проектов в open source. Stenberg прямо пишет, что уязвимость выйдет как low-severity CVE синхронно со следующим релизом curl, поэтому детали пока не раскрываются. Для зрелой кодовой базы даже такой результат нельзя списать как ноль.

Почему это не провал Mythos, а неприятный урок для безопасности разработки

Самый резкий вывод Stenberg звучит трезво: hype вокруг Mythos, по его мнению, пока был в первую очередь маркетингом. В кейсе curl он не увидел качественного скачка, который делал бы Mythos принципиально сильнее уже используемых AI-сканеров. Но этот же пост не даёт повода для простой морали в духе «значит, AI не умеет искать уязвимости».

Тот же Stenberg пишет, что за последние 8-10 месяцев curl уже прогоняли через AISLE, Zeropath и OpenAI Codex Security. По его оценке, эти инструменты привели к 200-300 исправлениям и как минимум примерно к дюжине CVE. Его более широкий вывод ещё важнее: современные AI-анализаторы кода уже заметно сильнее старых статических анализаторов и становятся нормой защитной безопасности, а не экзотикой для лабораторий.

Из этого следует неприятная вещь для команд безопасности. Узкое место смещается с самого поиска багов на их первичную проверку. Если модель может быстро насыпать десятки кандидатов, команда должна уметь так же быстро отделять воспроизводимую уязвимость от шума и оформлять находку в нормальный инженерный процесс. Этот сдвиг мы уже разбирали отдельно в материале про N-Day-Bench и поиск реальных уязвимостей LLM-моделями: без прозрачного разбора красивые цифры в отчёте почти ничего не стоят.

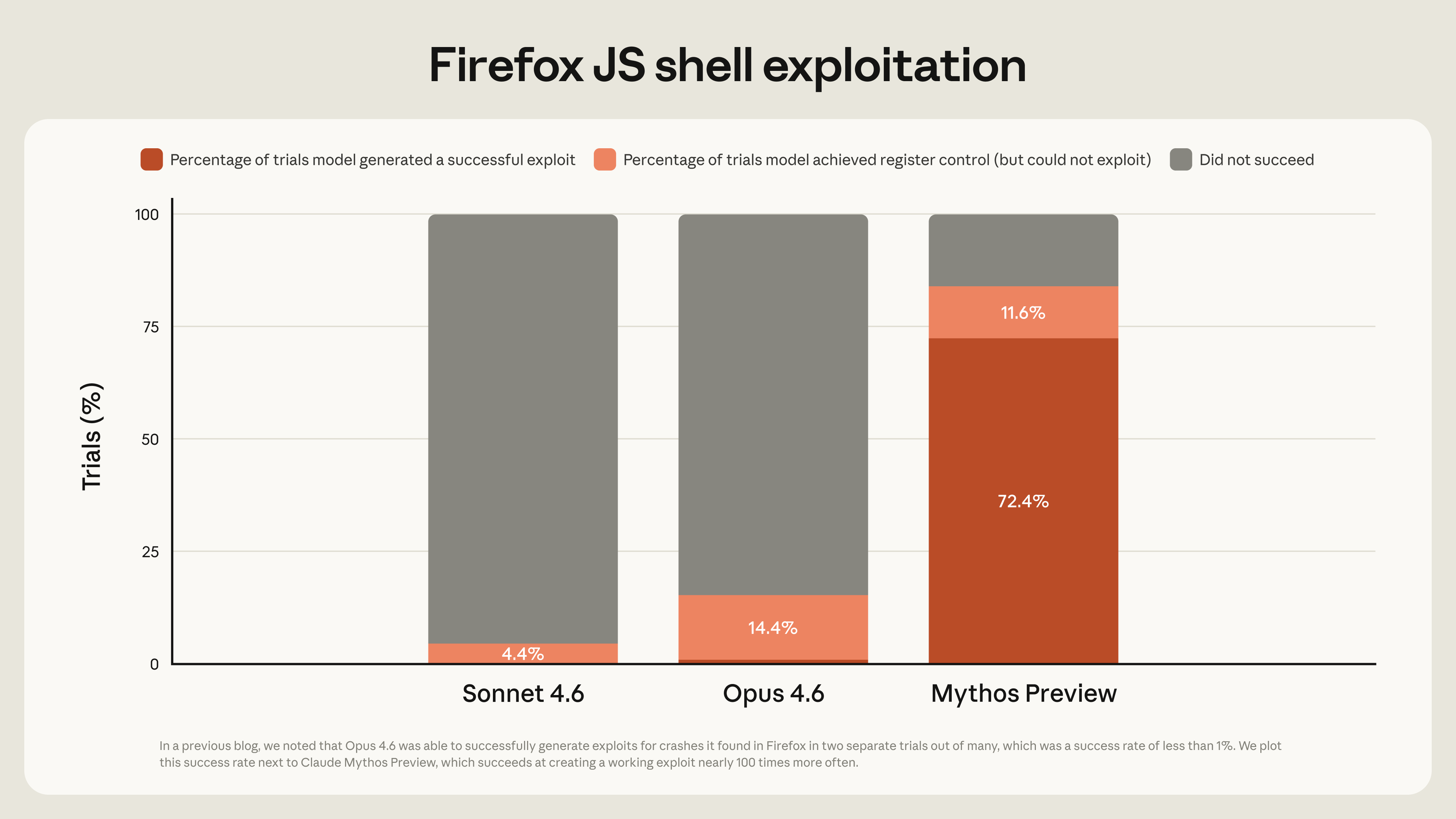

Чем кейс curl отличается от истории Firefox

Anthropic в официальном разборе Mythos пишет, что модель может не только находить ошибки, но и строить рабочие exploit chains. Компания также сообщает, что в одном запуске по примерно семи тысячам точек входа в OSS-Fuzz-корпус Mythos получила 595 сбоев на уровнях 1 и 2, добавила несколько результатов уровней 3 и 4 и добилась полного control-flow hijack на десяти fully patched targets. Это сильный сигнал, но всё ещё сигнал из вендорского тестового контекста.

История с curl ценна тем, что она не отменяет эти заявления, а приземляет их. У Anthropic есть свои оценки и специально подобранные демонстрационные кейсы. У Stenberg — публичный разбор того, как такой отчёт выглядит в руках команды, которая отвечает за реальный код, релиз и раскрытие CVE. Поэтому новый сюжет нельзя смешивать ни с общим материалом о рисках Mythos для кибербезопасности, ни с соседним кейсом, где Mozilla говорила о сотнях исправленных уязвимостей в Firefox 150. В Firefox публичный акцент был на масштабе найденных проблем. В curl — на том, как ручная верификация сужает и очищает цифру из AI-отчёта.

Если нужен более широкий рыночный фон, он уже есть в материале про Mythos, GPT-5.4-Cyber и новую гонку защиты. Но конкретно этот кейс важен не брендовым соревнованием моделей. Он важен тем, что показывает настоящий рабочий показатель для команд безопасности: не число гипотез, а число находок, которые пережили ручную проверку и дошли до исправления.

Вывод

Mythos от Anthropic действительно нашёл в curl новую уязвимость. Для зрелого open-source проекта это уже серьёзный результат. Но из пяти первоначально «подтверждённых» пунктов только один пережил ручной первичный разбор как уязвимость. Остальное оказалось либо ложным срабатыванием, либо обычным багом. В этом и состоит главная новость.

Для рынка это означает простую вещь. AI-сканеры безопасности уже стали рабочим инструментом и будут находить ещё больше кандидатов на баги и CVE. Но маркетинговые заявления сами по себе ничего не закрывают. Ценность появляется только там, где у команды хватает дисциплины быстро проверить отчёт, отбросить шум и превратить оставшееся в патч, релиз и нормальное раскрытие. Кейс curl как раз про эту границу между красивой демонстрацией и реальной инженерной пользой.

Источники и дата проверки

- Daniel Stenberg: Mythos finds a curl vulnerability, опубликовано 11 мая 2026 года, проверено 12 мая 2026 года.

- Anthropic Frontier Red Team: Assessing Claude Mythos Preview’s cybersecurity capabilities, опубликовано 7 апреля 2026 года, проверено 12 мая 2026 года.

- Anthropic: Project Glasswing, опубликовано 7 апреля 2026 года, проверено 12 мая 2026 года.

- Anthropic: Model system cards, проверено 12 мая 2026 года.