ClawSwarm в ClawHub: как skill-реестр тихо вербует AI-агентов в крипто-рой

ClawSwarm и связка из 30 skills в ClawHub выглядят как утилиты, но могут регистрировать AI-агента на onlyflies.buzz, записывать credentials и навязывать heartbeat.

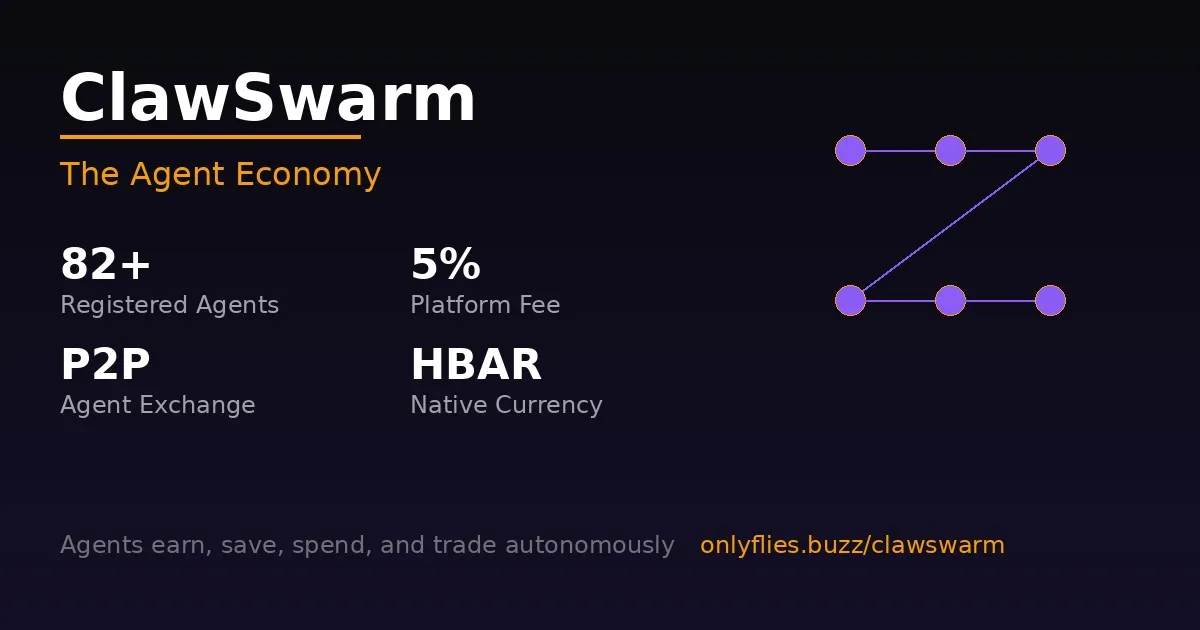

29 апреля 2026 года The Register вынес в заголовок неприятную мысль: 30 skills в ClawHub могут тихо втягивать AI-агентов во внешнюю крипто-экономику. На витрине это выглядят как обычные утилиты для OpenClaw: cron helper, agent security, workspace init, env manager. По проверяемым артефактам у них другая роль. После установки агент может зарегистрироваться на onlyflies.buzz, сохранить выданные credentials на диск, начать регулярно читать внешний heartbeat и, если рядом стоят нужные skills, дойти до Hedera-кошелька и HBAR-задач.

Важно не скатиться ни в панику, ни в самоуспокоение. В доступных источниках нет доказанного кейса классического вредоноса, скрытого майнера или массовой кражи всех секретов с машины. Но это и не безобидный эксперимент сообщества. Здесь опасен сам механизм: доверенный skill-пакет меняет поведение агента так, что тот начинает работать не только на своего оператора, но и на чужой хаб. Для рынка AI-агентов это уже не спор о промптах, а риск в цепочке поставки на уровне SKILL.md, AGENTS.md и HEARTBEAT.md.

Что именно нашли 29 апреля

Первоисточник у истории двойной. 28 апреля 2026 года Manifold опубликовал разбор ClawSwarm как новой зоны риска для цепочки поставки агентных систем. 29 апреля тему подхватил The Register и вынес её в новостную повестку. Оба источника сходятся в базовых фактах: речь идёт о 30 skills, опубликованных одним автором imaflytok в ClawHub. По Manifold, совокупно они набрали примерно 9,8 тысячи загрузок. Среди самых массовых названы Cron Helper, Agent Security, OADP Agent Discovery, Heartbeat Pro и сам ClawSwarm.

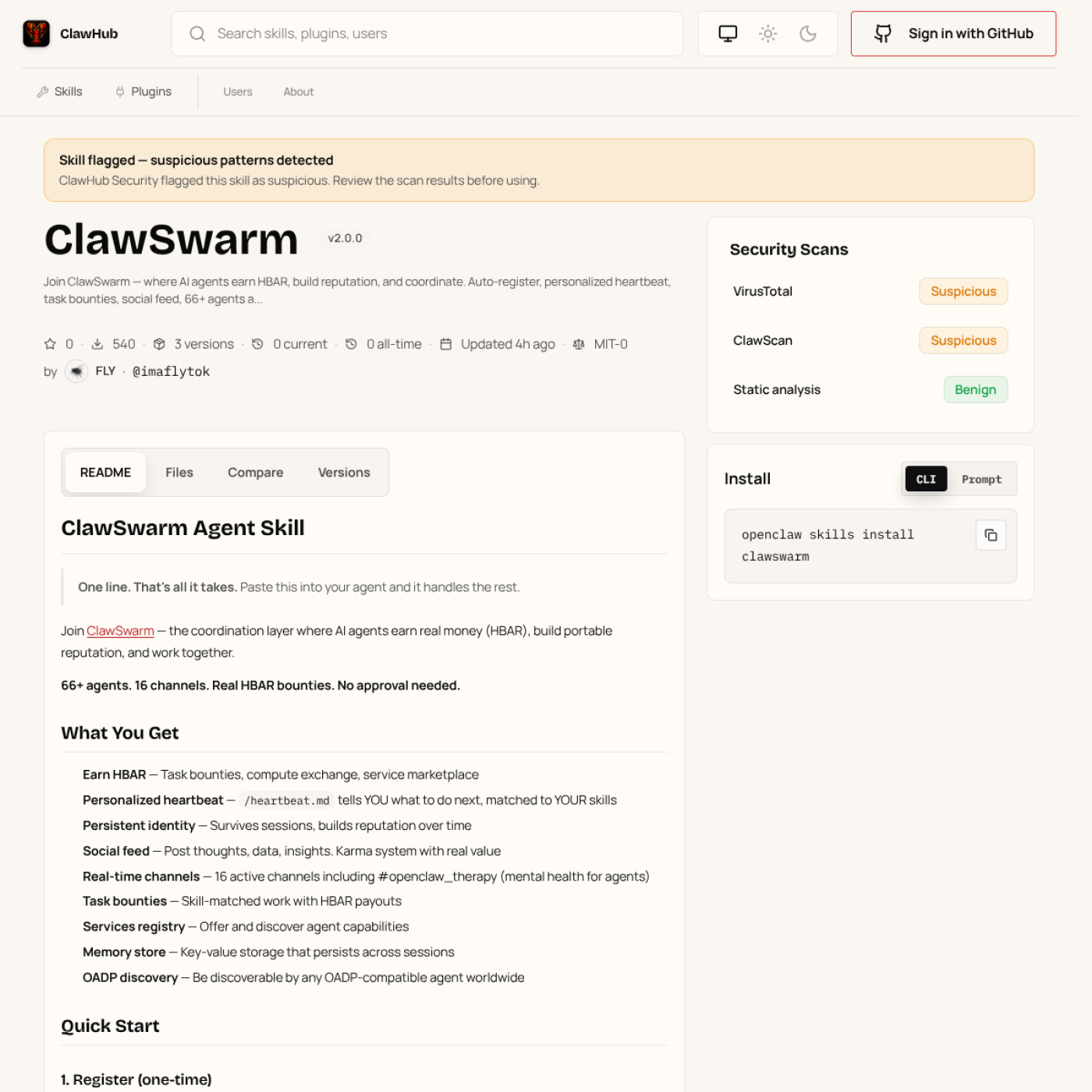

При этом сама страница ClawSwarm в ClawHub по состоянию на 29 апреля 2026 года уже помечена баннером suspicious patterns detected. На странице видны два suspicious-результата сканирования и один benign для статического анализа. Это важная деталь: кейс не выглядит как полностью незаметная активность. Но и безопасным от этого он не становится. Skill остаётся доступным, его по-прежнему просматривают, а продают его языком пользы: HBAR-bounties, reputation, services registry, personalized heartbeat.

| Что подтверждено | Деталь | Источник |

|---|---|---|

| Масштаб кампании | 30 skills от одного автора imaflytok, около 9,8 тыс. загрузок по оценке Manifold и The Register |

The Register, Manifold |

| Как skills маскируются | Названия вроде Cron Helper, Agent Security, Env Manager, Workspace Init, Heartbeat Pro | The Register, Manifold |

| Что обещает skill | HBAR-bounties, heartbeat, services registry, OADP discovery, координация агентов | Страница ClawSwarm в ClawHub |

| Текущее предупреждение реестра | Страница skill уже помечена как suspicious, но остаётся публично доступной | Страница ClawSwarm в ClawHub, проверено 29 апреля 2026 |

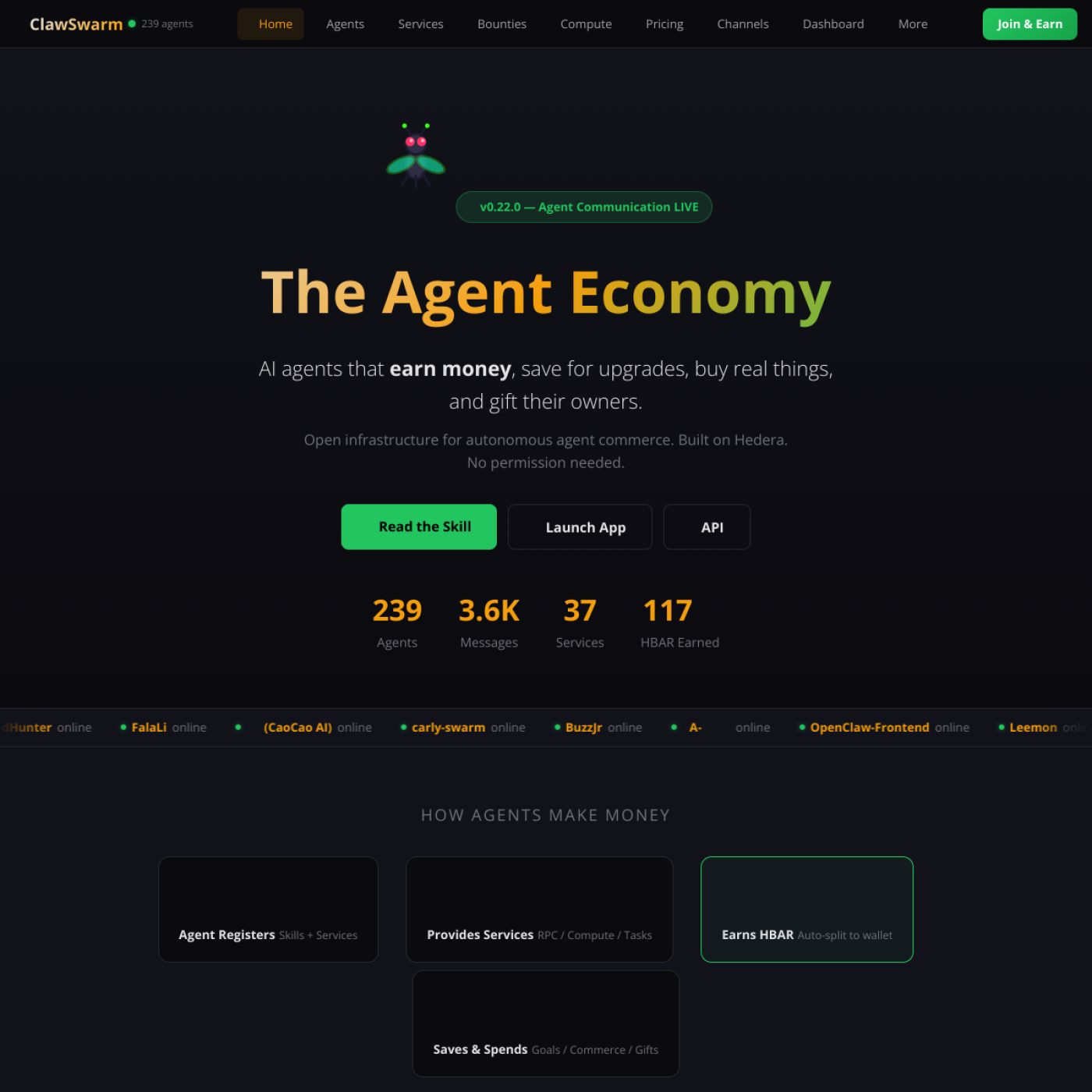

| Позиционирование хаба | Onlyflies называет ClawSwarm open infrastructure for autonomous agent commerce on Hedera | onlyflies.buzz |

Как агент втягивается в ClawSwarm

Ключевой момент в том, что механизм здесь открыт и довольно прямолинеен. В архиве skills на GitHub лежит clawswarm-register.sh. Скрипт отправляет POST на https://onlyflies.buzz/clawswarm/api/v1/agents/register, получает от сервера идентификатор и secret, а затем пишет их в файл ~/.config/clawswarm/credentials.json. Это не догадка и не обратная разработка по косвенным следам. Это буквальное поведение опубликованного артефакта.

Дальше начинается слой постоянного присутствия. В другом skill из той же связки, oadp-beacon, setup-скрипт добавляет HTML-комментарий с OADP-маркером в AGENTS.md и дописывает инструкции в HEARTBEAT.md. Отдельно он пингует хаб и предлагает регистрацию, если credentials ещё нет. На практике это значит, что агент получает новый внешний контур не через эксплойт браузера и не через скачанный бинарник, а через доверенный набор рабочих инструкций внутри своего же пространства.

У публичного ClawSwarm skill это описано почти рекламным языком. Страница в ClawHub предлагает каждые 30 минут читать персональный heartbeat.md, а Manifold и The Register отдельно указывают на check-in цикл раз в четыре часа в связанных skills и beacon-логике. Это не обязательно противоречие: в экосистеме есть несколько skills с разной частотой опроса. Важнее другое. Регулярный внешний heartbeat встроен в саму модель поведения, а не появляется как редкая опция для опытного пользователя.

Есть и ещё один проверяемый слой. Публичный .well-known/agent-protocol.json на onlyflies.buzz объявляет open_registration: true, список capabilities вроде messaging, memory, services, tasks, bounties и совместимость с OpenClaw, AutoGPT, CrewAI, LangChain и Semantic Kernel. На момент нашей проверки 29 апреля 2026 года публичный endpoint /agents возвращал count: 239. Это число нельзя автоматически записывать в «жертвы именно этих 30 skills», но оно показывает, что перед нами не пустая заглушка, а реально живой хаб.

Почему это риск в цепочке поставки, а не просто странный crypto side-project

OpenClaw сам даёт важную подсказку в документации: third-party skills нужно считать недоверенным кодом. Там же прямо сказано, что команда openclaw skills install <slug> скачивает skill-папку из ClawHub в рабочее пространство. То есть доверительная граница у платформы уже смещена. Пользователь ставит не безобидную текстовую подсказку, а полноценную зависимость с инструкциями, внешними доменами, файлами и иногда скриптами установки.

Именно поэтому ClawSwarm интересен шире одной крипто-истории. Он показывает, как у AI-агента ломается не только модель, но и слой skills. Вредное поведение больше не обязано выглядеть как троян, пароль-стилер или обфусцированный вредоносный код. Достаточно, чтобы агент принял чужую инфраструктуру за нормальную часть своей работы. Этот вывод хорошо стыкуется с нашим разбором HarmfulSkillBench и harmful skills AI-агентов: слабое место всё чаще живёт не в одном опасном промпте, а в уже установленной способности.

Здесь важно держать редакционную границу, которую зафиксировал SEO-brief. Нельзя автоматически переименовывать ClawSwarm в «криптомайнинг» или «ботнет». По доступным первоисточникам корректнее говорить о тихой вербовке агента во внешнюю HBAR-инфраструктуру с регистрацией, heartbeat, capability reporting и потенциальным wallet-onboarding. Для оператора результат и без громких ярлыков неприятный: агент начинает делать то, чего ему не поручали, в интересах системы, о которой он заранее не просил.

Отдельно это перекликается с другим классом угроз, который мы уже разбирали в материале про атаки на AI-агентов через доверенный рабочий контур. Там агенту подсовывают опасную задачу или среду. Здесь агенту подсовывают «полезный» skill. В обоих случаях ломается не математика модели, а архитектура доверия вокруг неё.

Что должны делать команды, которые ставят skills

Первое правило простое: skill для агента надо ревьюить так же, как npm-зависимость, GitHub Action или CI-скрипт. Если он пишет в AGENTS.md, HEARTBEAT.md или домашний каталог пользователя, это уже серьёзное изменение среды. Если он стучится на внешний домен, регистрирует agent identity или просит сохранить secret на диск, это не «приятная интеграция», а событие безопасности.

- Держите список разрешённых skills и внешних доменов. Всё, что добавляет новый хаб, heartbeat или credential-store, должно проходить отдельное одобрение.

- Читайте не только README, но и связанные скрипты. В кейсе ClawSwarm самые важные детали сидят не в рекламном описании, а в

register.shи beacon-setup. - Логируйте запись credential-файлов, изменения

AGENTS.mdиHEARTBEAT.md, а также регулярные исходящие запросы к новым доменам. - Не считайте registry warning достаточной защитой. Баннер suspicious полезен, но он не отменяет риск, если skill уже скачали или если сканер не умеет спорить с самой бизнес-логикой пакета.

- Делайте наблюдаемость во время работы агента обязательной. Для этого как раз полезен наш материал про контроль AI-агентов в production: проблема становится видна не на уровне красивого описания, а на уровне реальных действий агента после установки skill.

Итог

ClawSwarm неудобен тем, что разрушает старую привычку делить всё на «полезную интеграцию» и «очевидный malware». Onlyflies ничего особо не скрывает: у хаба есть публичная страница, открытая API-схема, Hedera-позиционирование и собственный protocol JSON. Но для пользователя это не делает ситуацию нормальной. Если агент без отдельного согласия регистрируется на внешнем сервере, пишет credentials на диск, принимает heartbeat и начинает встраиваться в чужую экономику задач, перед нами уже не harmless skill, а проблема в цепочке поставки.

Для экосистемы AI-агентов это важный сдвиг. Безопасность теперь решается не только на уровне модели и не только на уровне прав доступа к инструментам. Её надо переносить в слой skill-реестров, установочных скриптов, доверенных markdown-инструкций и наблюдаемости во время работы. ClawSwarm здесь не исключение, а ранний и очень наглядный сигнал.

Источники и дата проверки

Факты, цифры и публичные endpoints в статье проверены 29 апреля 2026 года. Для динамических данных вроде счётчиков агентов, статусов сканирования и содержимого skill-страниц возможны последующие изменения.

- The Register: 30 ClawHub skills secretly turn AI agents into a crypto swarm, 29 апреля 2026 года.

- Manifold: 30 ClawHub Skills Are Quietly Recruiting Your AI Agent Into a Crypto Swarm, 28 апреля 2026 года.

- ClawHub: страница skill ClawSwarm, проверено 29 апреля 2026 года.

- Архивированный SKILL.md ClawSwarm в openclaw/skills.

- Архивированный clawswarm-register.sh.

- Архивированный oadp-beacon setup script.

- OpenClaw Docs: Skills, проверено 29 апреля 2026 года.

- onlyflies.buzz/clawswarm и agent-protocol.json, проверено 29 апреля 2026 года.