Darkbloom: приватный инференс на Mac и тест на доверие

Darkbloom предлагает сеть инференса на простаивающих Mac с OpenAI-compatible API. Разбираем, где сильная идея, а где нужны аудит и проверка claims.

Darkbloom приватный инференс подаёт как альтернативу классической аренде GPU: запросы идут не в облако одного провайдера, а на простаивающие Mac с Apple Silicon. Для пользователя обещают OpenAI-совместимый API. Для владельца Mac - доход за простаивающее железо. Для security-команд - отдельный набор вопросов: кто видит данные, где выполняется код и как проверять такие заявления.

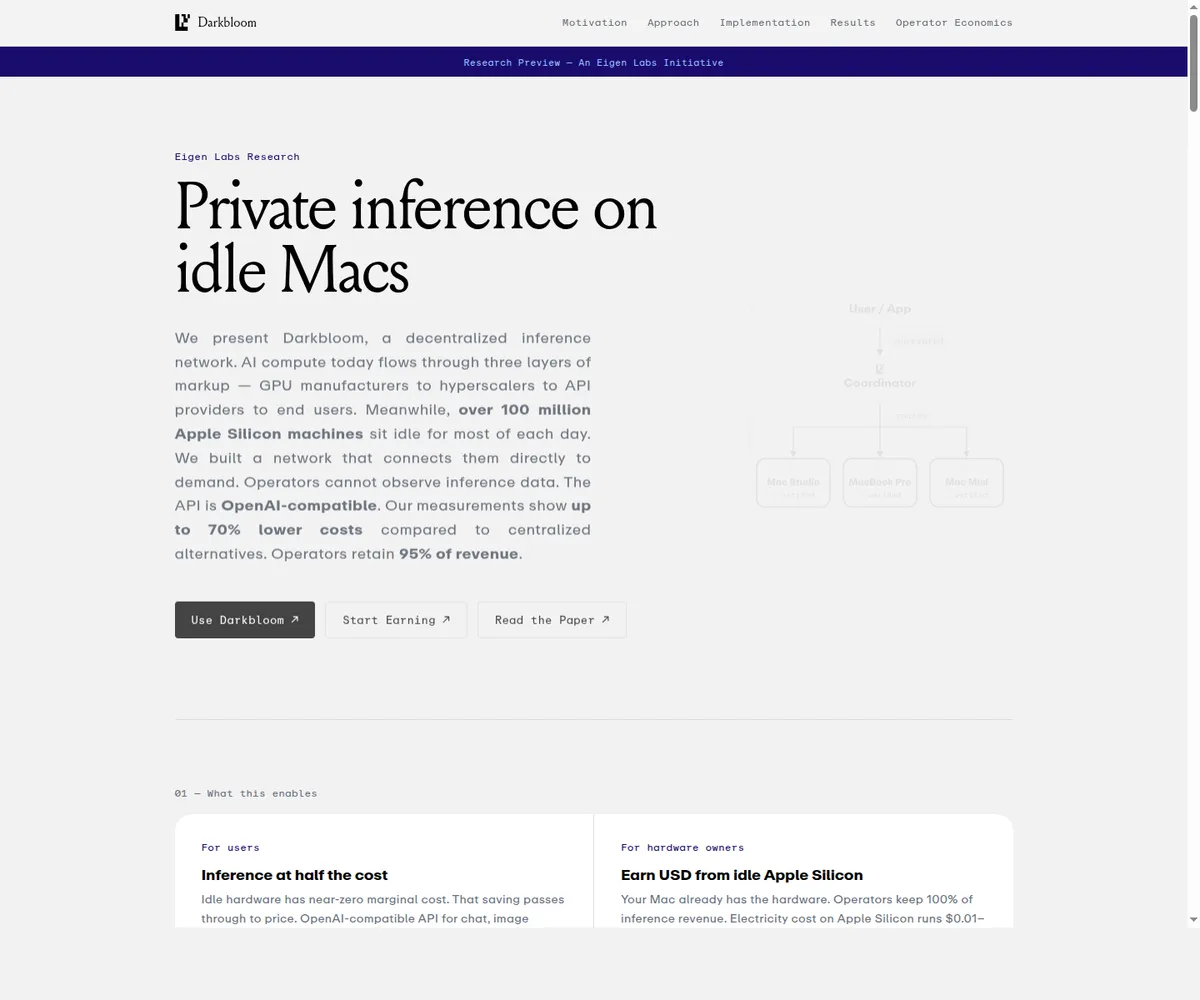

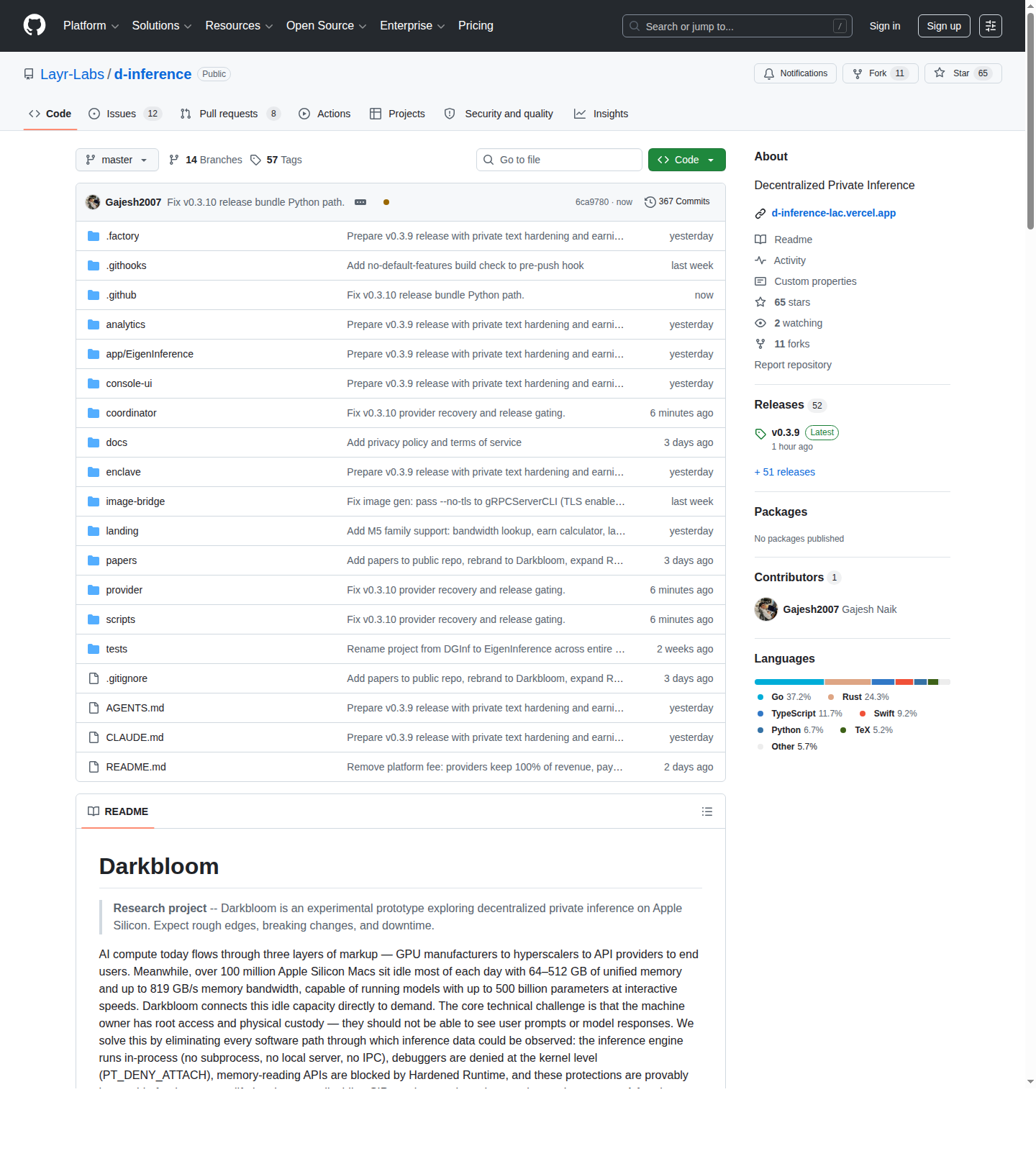

На странице Darkbloom проект описан как Research Preview от Eigen Labs. По состоянию на 16 апреля 2026 года команда заявляет сеть для приватного инференса на Apple Silicon, end-to-end шифрование, аппаратную проверку узлов и экономию до 70% относительно централизованных альтернатив. Эти формулировки важно читать аккуратно: это заявления разработчика проекта, а не независимый аудит производительности и приватности.

Тем не менее сама тема не выглядит экзотикой. Мы уже разбирали, как большие модели постепенно доходят до локального железа, а в гайде по Ollama и LM Studio показывали практический сценарий локального запуска. Darkbloom делает следующий шаг: не просто запускать модель у себя, а соединять такие машины в рынок инференса.

Что именно обещает Darkbloom

Главная ставка Darkbloom - совместимость с привычным стеком. В разделе Implementation проект показывает пример клиента OpenAI, где меняется базовый URL на https://api.darkbloom.dev/v1, а остальная логика остаётся прежней. На лендинге также указаны streaming, function calling, чат, генерация изображений и speech-to-text.

Вторая ставка - простаивающие Mac. Darkbloom пишет, что более 100 млн машин с Apple Silicon большую часть дня не нагружены. Проект хочет подключить их к спросу на инференс и платить операторам напрямую. На странице также есть оценка экономики оператора, но её нельзя переносить в продакшен-план без проверки спроса, загрузки, тарифов, электричества и реальной стабильности узла.

Третья ставка - приватность. Darkbloom описывает цепочку из шифрования, аппаратно привязанного ключа, hardened runtime и подписи ответа конкретной машиной. В их модели оператор узла должен выполнять инференс, но не видеть входные данные и результат. Для разработчика это сильное обещание, поэтому к нему нужен такой же строгий подход, как к любому security claim: читать threat model, проверять код, смотреть на независимый аудит и тестировать отказные сценарии.

Почему это важно для разработчиков

Если заявленная модель заработает, у разработчика появится ещё один класс инфраструктуры: не локальная модель на своём ноутбуке и не централизованный API, а распределённый инференс с совместимым API. Это интересно для команд, которым нужны эксперименты с ценой, приватностью и отказоустойчивостью, но не хочется переписывать приложение под новый SDK.

Практическая ценность OpenAI-compatible API понятна. Если приложение уже использует стандартный клиент, маршрутизацию можно спрятать за настройкой base URL. Так тестируются новые провайдеры, локальные рантаймы и прокси. Darkbloom пытается занять именно эту точку: минимальное изменение кода, другой слой исполнения.

Риск тоже понятен. Совместимость API не равна совместимости поведения. Нужно проверить задержки, лимиты, обработку ошибок, потоковую выдачу, стабильность моделей, качество ответов и сохранение контрактов на реальных задачах. Для материалов по кибербезопасности это особенно важно: в статье про AI-кибермодели и claims вокруг GPT-5.4 мы уже фиксировали тот же принцип - громкое заявление без проверяемой методики остаётся маркетингом.

Где проходит граница доверия

Darkbloom описывает приватность как комбинацию шифрования, Secure Enclave-подобной аппаратной привязки ключей, изоляции процесса и публичной цепочки аттестации. На бумаге это правильное направление: оператор сети не должен становиться доверенной стороной только потому, что у него есть Mac.

Но пользователю важна не схема сама по себе, а проверяемость. Можно ли убедиться, что конкретный узел запустил нужный бинарник? Как обновляется runtime? Что происходит при компрометации оператора? Как устроены логи? Где хранятся ключи? Можно ли воспроизвести сборку? Что увидит клиент, если аттестация не прошла?

До ответов на такие вопросы Darkbloom лучше рассматривать как исследовательский прототип и потенциально интересный рынок инференса, а не как готовую замену приватному облаку. Это не делает проект слабым. Просто privacy-инфраструктура не доказывается лендингом, даже если лендинг технически убедительный.

Что проверить перед экспериментом

Для безопасного пилота стоит начать с некритичных данных. Подключить тестовый клиент, прогнать синтетические запросы, сравнить задержку и качество с текущим провайдером, отдельно проверить потоковую выдачу и ошибки. Если API используется в продукте, нужен fallback: приложение должно уметь вернуться на основной провайдер без ручного вмешательства.

Security-проверка должна идти отдельным треком. Минимальный список: threat model, исходный код клиента и провайдера, сборка бинарей, механизм аттестации, политика логирования, доступ операторов к файловой системе и сети, поведение при сбое узла. Для корпоративных данных без этого рано говорить о приватном инференсе в строгом смысле.

Ещё один слой - экономика. Darkbloom заявляет до 70% экономии и приводит собственные сравнения цен. Для инженерного решения этого мало. Сравнивать нужно на ваших моделях, ваших токенах, вашей географии и вашем профиле нагрузки. Иначе можно выиграть на цене за миллион токенов, но проиграть на задержке, стабильности или операционном риске.

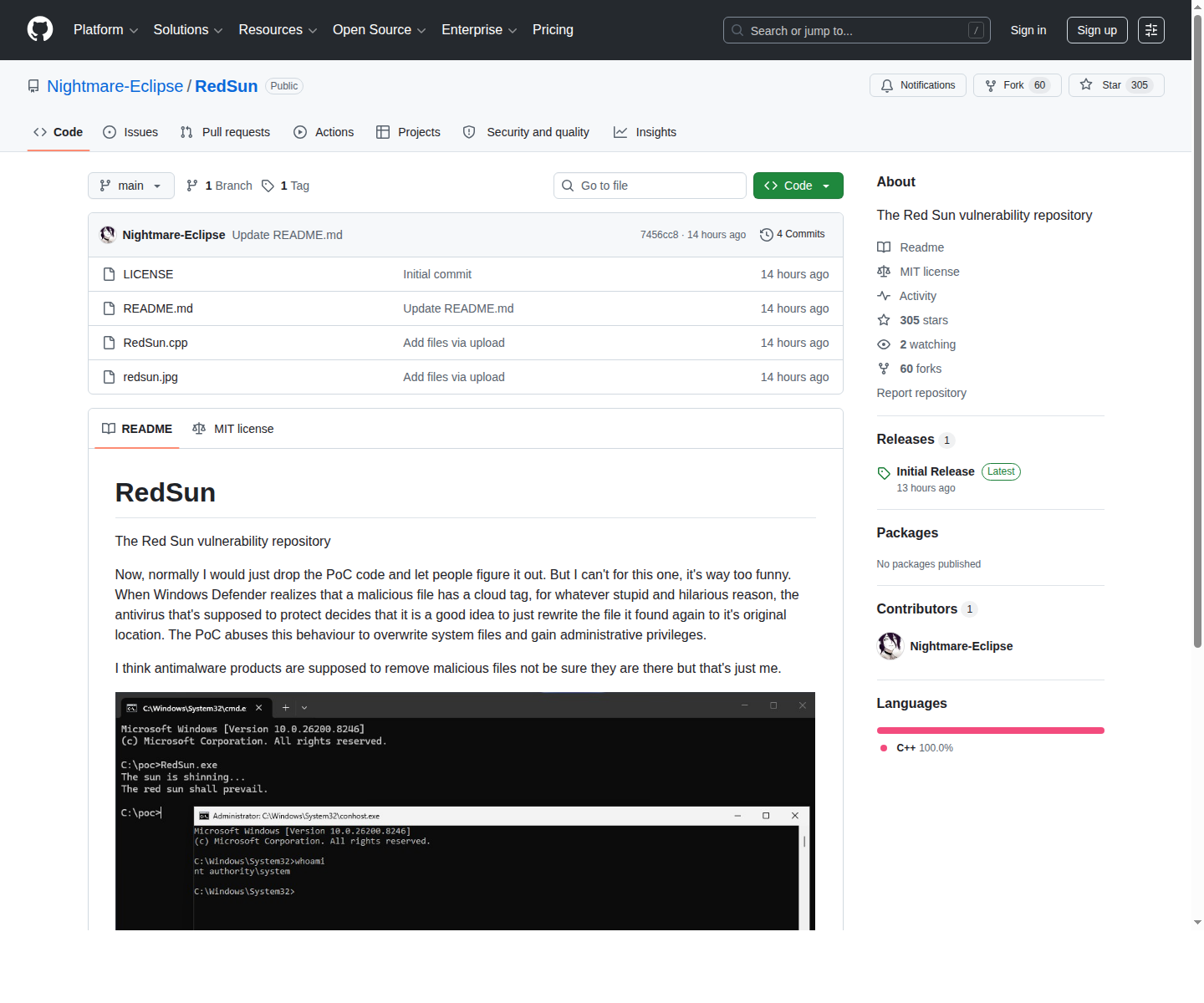

Почему рядом всплыл RedSun

Второй свежий security-сигнал - репозиторий RedSun. Его README утверждает, что PoC использует поведение Windows Defender: при определённом cloud tag антивирус якобы восстанавливает найденный файл в исходное место, что можно использовать для перезаписи системных файлов и повышения привилегий. По состоянию на 16 апреля 2026 года я не нашёл независимого подтверждения этой конкретной цепочки в MSRC, поэтому в статье это не формулируется как доказанная уязвимость.

При этом официальный апрельский CVRF Microsoft уже содержит запись CVE-2026-33825: Microsoft Defender Elevation of Privilege Vulnerability, важность Important, CVSS 7.8, публичное раскрытие - yes, эксплуатация - no, исправленная версия платформы - 4.18.26030.3011. Связь этой записи с RedSun не подтверждена в публичных данных, так что корректный вывод проще: вокруг Defender есть актуальная security-повестка, но конкретный RedSun-claim требует отдельной проверки.

Вывод

Darkbloom интересен не обещанием дешёвых токенов, а попыткой совместить три вещи: OpenAI-совместимый API, рынок простаивающих Apple Silicon и проверяемую приватность. Если проект докажет безопасность и стабильность, он может стать полезным вариантом для экспериментального инференса и части рабочих нагрузок.

Пока разумная позиция такая: тестировать, но не романтизировать. Любые заявления про «оператор не видит данные» требуют проверяемого threat model и внешнего аудита. Любые заявления про экономию требуют собственного бенчмарка. А любые свежие security-репозитории вроде RedSun стоит читать как сигнал к расследованию, а не как готовый факт для продакшен-решений.