90-дневное раскрытие уязвимостей перестаёт работать из-за ИИ

GTIG, Copy Fail, Firefox и Project Zero показывают, что 90-дневное раскрытие уязвимостей теряет защитный буфер на фоне AI-assisted bug hunting.

Проверено 12 мая 2026 года. 90-дневное раскрытие уязвимостей долго считалось рабочим компромиссом. Исследователь не выкладывает детали сразу, вендор получает время на исправление, а пользователи не остаются один на один с готовым эксплойтом в день публикации. Эта логика никуда не исчезла и на бумаге по-прежнему жива. Но к маю 2026 года стало слишком много сигналов, что старый буфер безопасности быстро сжимается.

Свежий повод дал отчет Google Threat Intelligence Group от 11 мая 2026 года. GTIG впервые заявила, что увидела zero-day exploit, который, по ее оценке, был найден и доведен до рабочего состояния с помощью модели ИИ. Дело не в самом слове zero-day и не в попытке объявить наступление полностью автономных атак. Сигнал в другом: одна из сильнейших threat intelligence команд публично говорит, что у злоумышленников уже складывается AI-assisted цикл поиска и подготовки уязвимости к массовой эксплуатации.

Из-за этого старая 90-day модель перестает быть спокойным защитным окном. Рынок входит в фазу, где критические баги все чаще нужно считать немедленным P0, а месячные patch-циклы и длинные disclosure-ритмы теряют прежний смысл. Это хорошо видно и по заявлению Google о первом zero-day exploit с AI-assisted признаками, и по бенчмаркам, где LLM уже уверенно работают с реальными уязвимостями, и по тому, как Mozilla использует такие модели для ускоренного поиска багов в Firefox.

Сама политика еще жива

Начать важно с трезвого факта: 90-дневное раскрытие уязвимостей формально никто не отменял. У Google Project Zero по состоянию на 12 мая 2026 года остается действующей схема 90+30: 90 дней на выпуск исправления и еще 30 дней до полного раскрытия деталей, если патч вышел в срок. В июле 2025 года Project Zero не отказалась от этого подхода, а добавила к нему режим Reporting Transparency, потому что увидела другую проблему: уязвимость уже исправлена upstream, а downstream-вендоры и пользователи еще долго остаются без защиты.

Похожую линию держит Anthropic в собственной политике coordinated disclosure для уязвимостей, которые помогают находить модели Claude. Базой там тоже названа industry-standard 90-day deadline. Но одновременно компания уже фиксирует более жесткие режимы для реально опасных случаев: 7-дневную цель для actively exploited critical vulnerabilities, возможность ограниченного продления и отдельный лаг до публикации полных технических деталей после патча.

Из этого следует неприятный, но важный вывод. Проблема не в том, что policy-страницы внезапно устарели. Проблема в том, что практическая среда меняется быстрее, чем сами правила. Старая модель все еще существует как организационная норма, но защитный смысл этого окна слабеет.

Что именно изменил ИИ

GTIG в майском отчете описывает не абстрактный риск, а конкретный сдвиг. Команда пишет, что впервые увидела угрозу, где zero-day exploit, вероятно, был разработан с помощью AI-модели и готовился к mass exploitation event. Речь шла о Python-скрипте для обхода двухфакторной аутентификации в популярном open-source инструменте веб-администрирования. Google не раскрывает название продукта и не говорит, что это сделала именно Gemini. Но она отдельно подчеркивает: в коде было слишком много следов, похожих на LLM-выход, от образовательных docstring и галлюцинированного CVSS score до слишком учебникового Python-стиля.

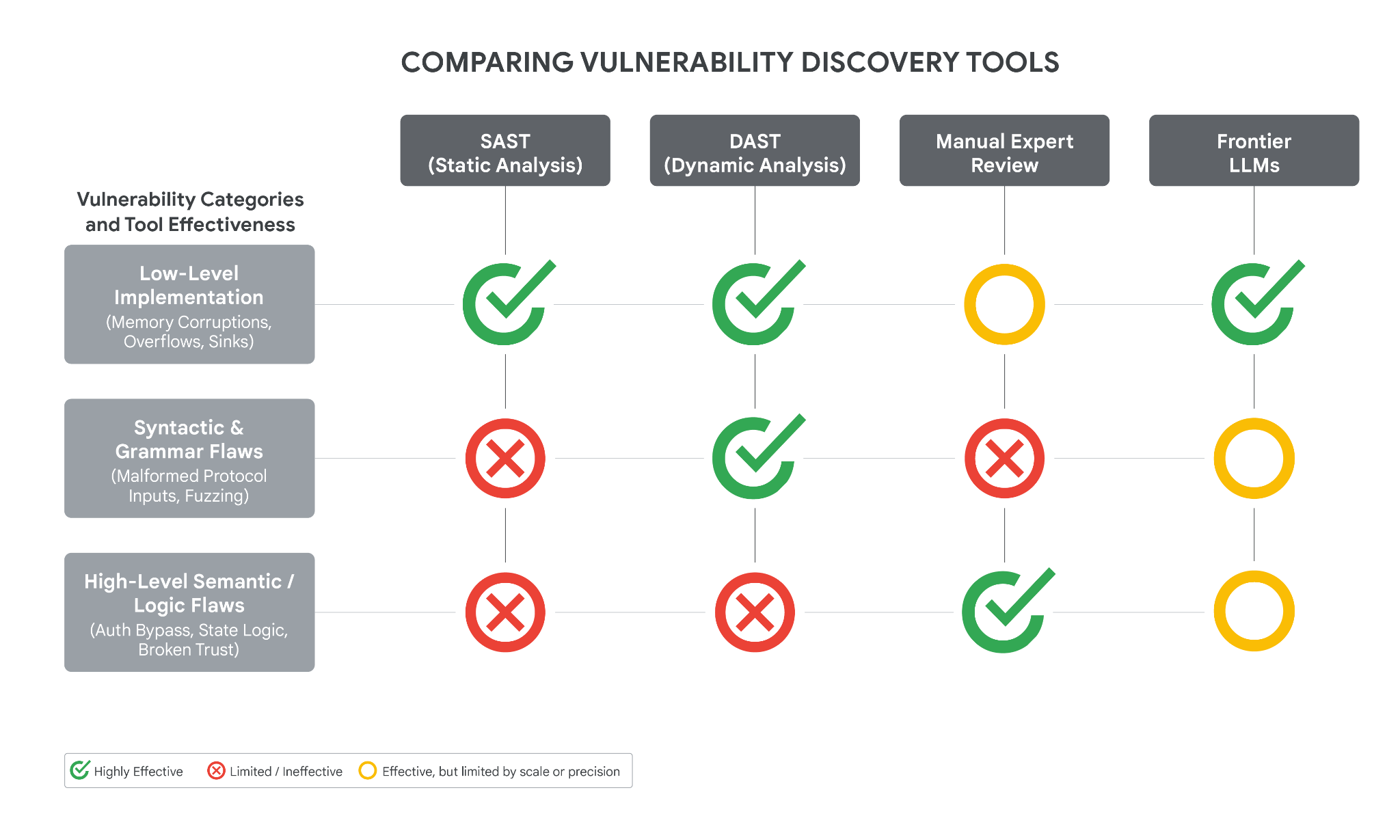

Еще важнее, что Google отдельно выделяет тот класс ошибок, где frontier LLM уже дают особенно неприятный эффект. Речь не только о memory corruption или синтаксических огрехах, которые давно умеют ловить другие инструменты. GTIG прямо пишет о semantic и logic flaws, то есть о случаях, где модель читает намерение разработчика, замечает зашитые доверительные исключения и улавливает стратегическую поломку логики там, где традиционные сканеры слабы.

Это уже не единичная странность. В том же отчете GTIG пишет, что акторы из КНР и КНДР используют persona-driven jailbreaking, специальные наборы данных по уязвимостям и тысячи повторяющихся промптов для анализа CVE и проверки PoC. Отдельно названы agentic-инструменты вроде OpenClaw и OneClaw, которые используют в controlled environments, чтобы доводить AI-сгенерированные находки до более надежного эксплуатационного состояния. ИИ ускоряет не только чтение кода, но и сам цикл проверки гипотез.

На эту же сторону смотрит и N-Day-Bench, где LLM уже тестируют на реальных уязвимостях в коде. Такой бенчмарк не измеряет боевой взлом, но он показывает: модели все лучше проходят путь от чтения репозитория к объяснимой находке и воспроизводимому reasoning по уже раскрытым багам. Для рынка это значит, что стоимость поиска и разбора n-day случаев падает.

Почему ломается именно защитный буфер

Классическая 90-day модель предполагала не только добрую волю сторон, но и более медленную механику работы с уязвимостью. Нужно было найти баг, понять его влияние, часто руками собрать PoC, потом дождаться, пока патч дойдет до downstream-вендоров и пользователей. Сейчас несколько звеньев этой цепочки ускоряются одновременно.

Кейс Copy Fail хорошо показывает проблему. В официальном разборе Xint Code Research Team пишет, что исследовательская гипотеза по Linux crypto-подсистеме была масштабирована с помощью ИИ, а сам поиск критичного результата занял около часа. Дальше пошел уже обычный disclosure-процесс: report в kernel security team 23 марта 2026 года, commit с исправлением 1 апреля и публичное раскрытие 29 апреля. Но сам ритм выглядит иначе, чем в эпоху, когда на такой путь уходили недели ручной работы только на поиск закономерности.

Еще один тревожный сигнал — Dirty Frag. Здесь важно не спорить о каждой детали одного кейса, а заметить тенденцию. Ubuntu выпустила advisory 8 мая 2026 года, а обсуждение вокруг этой уязвимости быстро свелось к старому страху: если координационное окно срывается или просто не успевает дойти до downstream-вендоров, баг становится проблемой для пользователей раньше, чем патчи успевают закрепиться в дистрибутивах.

Именно поэтому слабеет не только 90-дневное disclosure как длинный процесс, но и привычные месячные patch-циклы. Если между публикацией патча, чтением diff и сборкой рабочего exploitation path теперь остаются часы или дни, то часть багов больше нельзя обслуживать по ритму очередного планового релиза. Их приходится немедленно переводить в P0-режим.

Mozilla показывает масштаб со стороны защитников

Самый сильный контраргумент в духе «это все пока теория» рынок уже фактически потерял. 21 апреля 2026 года Mozilla написала, что в ее апрельских релизах было исправлено 423 security bugs, а Firefox 150 включает исправления для 271 уязвимости, найденной во время первой оценки Claude Mythos Preview. Для рынка это уже практический пример: защитная команда крупного браузера использует frontier-модель, чтобы быстрее вычищать скрытые баги.

У Toolarium уже есть отдельный разбор того, как Mythos помогла Mozilla найти 271 уязвимость в Firefox 150. Для этой статьи важен другой слой. Если защитники уже могут за один релиз вытащить такой объем latent bugs, значит и атакующая сторона получает ту же базовую математику ускорения. Разница будет только в доступе к лучшим моделям, данных и дисциплине команды.

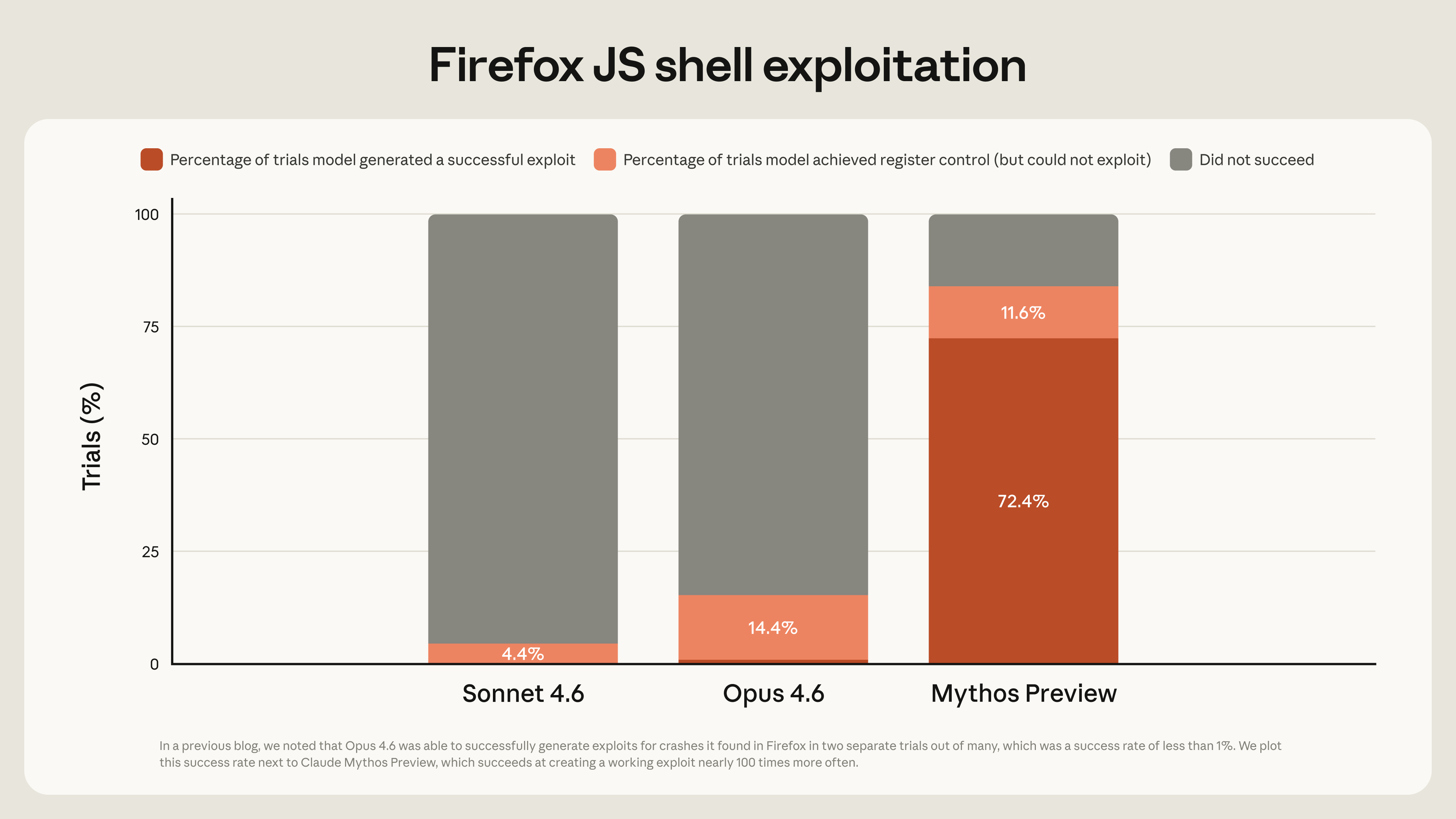

Anthropic в собственном red-team разборе Mythos Preview показывает еще более неприятную сторону той же истории. В benchmark по уже исправленным багам Firefox JS shell модель существенно чаще, чем предыдущие поколения, доходила до working exploit. Из этого не следует, что любая LLM завтра автоматически взломает большой браузер. Зато видно другое: окно между «баг уже понятен» и «из него уже можно собирать рабочую цепочку» объективно сжимается.

Что придет на смену старой 90-day модели

Скорее всего, не полный отказ от responsible disclosure, а более жесткая и многоступенчатая система. Уже сейчас видны несколько направлений. Первое — ранняя прозрачность для downstream-вендоров, которую Project Zero тестирует через Reporting Transparency. Второе — более короткие исключительные дедлайны для активно эксплуатируемых и действительно критичных багов. Третье — более осторожное обращение с техническими деталями, когда публикация патча сама по себе уже может ускорять эксплуатацию.

Четвертое направление лежит за пределами одной CVE и связано с самими моделями. Если frontier-системы все лучше работают в зоне vulnerability research и exploit development, рынок будет все чаще разделять обычный продуктовый доступ и доверенный кибердоступ. Это уже видно по тому, как OpenAI и Anthropic разводят более широкие защитные продукты и более чувствительные capability tiers.

Для технических команд практический вывод простой. Надо перестать думать о disclosure как о длинной дипломатической процедуре, которая начинается после находки и живет отдельно от эксплуатации. Теперь это непрерывная гонка между теми, кто ищет, теми, кто чинит, и теми, кто умеет быстрее превратить diff или логическую дыру в рабочий инструмент атаки.

Итог

Говорить, что ИИ уже официально убил 90-дневное раскрытие уязвимостей, пока рано. Но и делать вид, что старая модель все еще дает тот же буфер безопасности, уже нельзя. GTIG, Copy Fail, Firefox и новые disclosure-политики Project Zero и Anthropic вместе показывают один и тот же сдвиг: время между поиском, патчем и эксплуатацией сжимается, а значит старый ритм перестает быть надежной защитой по умолчанию.

Следующий спор в индустрии будет не о том, нужны ли disclosure-процессы вообще. Он будет о другом: как быстро поднимать критичные баги в P0, когда раскрывать детали, как раньше предупреждать downstream-вендоров и кто получит доступ к самым сильным кибермоделям. В этом смысле 90-day policy не умерла как правило. Она перестает работать как спокойная гарантия.